Foram encontradas 50 questões.

Relativo às noções de programação java, marque a alternativa INCORRETA:

Provas

Relativo às noções de programação java, marque a alternativa INCORRETA:

Provas

Sobre os endereços IP (Internet Protocol), em Redes de Computadores, analise as assertivas abaixo:

I- Os roteadores têm várias interfaces e, portanto, vários endereços IP.

II- Cada host e roteador na Internet tem um endereço IP que pode ser usado nos campos “identificação” e “endereço de destino” dos pacotes IP.

III- Um recurso que define o IPv4 são seus endereços de 32 bits.

IV- Os endereços IPv6 são escritos em notação decimal com ponto.

Estão CORRETAS as assertivas:

Provas

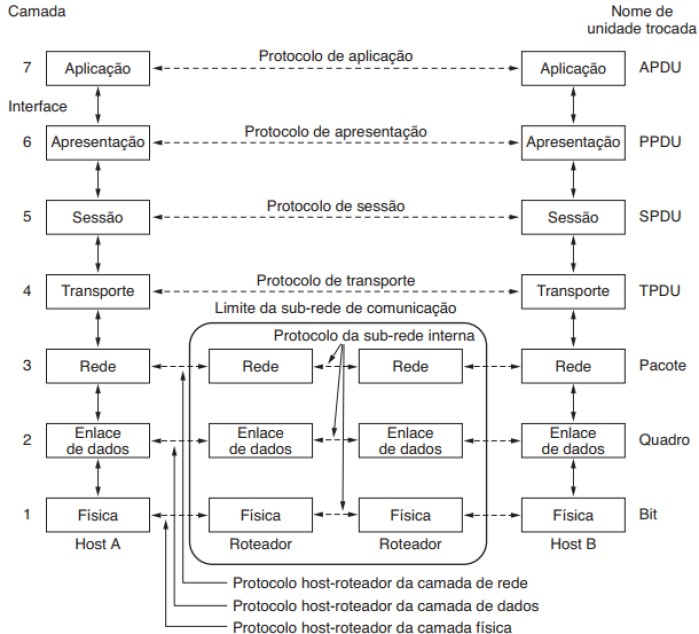

Em Redes de Computadores, as 7 camadas representadas pela figura abaixo, CORRESPONDE ao modelo:

Fonte: TANENBAUM, ANDREW S.; WETHERALL, DAVID J. Redes de Computadores. 5ª ed. Pearson, 2011, p.26, Figura 1.17

Provas

Sobre segurança das comunicações, tratado em Segurança da Informação, assinale a alternativa INCORRETA:

Provas

- Ataques e Golpes e AmeaçasMalwaresBot e Botnet

- Ataques e Golpes e AmeaçasMalwaresCavalo de Troia (Trojan)

- Ataques e Golpes e AmeaçasMalwaresSpyware

- Ataques e Golpes e AmeaçasPhishing Scam

Sobre Segurança da Informação, complete as lacunas das assertivas abaixo:

I- __________ é uma forma de fraude na Internet. Tipicamente, a vítima recebe um e-mail pedindo para ele ou ela verificar ou confirmar uma conta junto a um banco ou provedor de serviços.

II- Um __________ é um programa que, além da função que aparenta desempenhar, conduz propositalmente atividades secundárias, imperceptíveis pelo usuário do computador, o que pode prejudicar a integridade do sistema infectado.

III- __________ é um programa que coleta informações no computador do usuário e as envia para outra parte. O propósito disso é fazer dinheiro. Não tenta propositalmente danificar o PC e/ou software nele instalado, mas, sim, violar a privacidade.

IV- Um __________ é uma coleção de programas conectados a outros programas similares, via Internet, a fim de realizar tarefas no computador de alguma pessoa. Esses programas podem se comunicar por meio de vários canais para realizar diferentes tarefas, tais como, enviar e-mails de spam ou participar de um ataque distribuído de negação de serviço.

As palavras que completam, CORRETAMENTE, essas lacunas na ordem de cima para baixo são:

Provas

Sobre o Controle de Acesso do usuário na Segurança da Informação, assinale a alternativa INCORRETA:

Provas

Na gestão de ativos em Segurança da Informação, os ativos de negócio são necessários para uma organização. Eles custam dinheiro ou possuem certo valor. Sobre os ativos de negócio, analise as assertivas abaixo:

I- Incluem programas de computador, tais como programas do sistema, programas do usuário e programas de desenvolvimento.

II- Incluem pessoas e seus conhecimentos.

III- Incluem equipamentos como servidores, PCs, componentes de redes e cabos.

IV- Incluem ativos não tangíveis, tais como a imagem e reputação da organização.

Após análise das assertivas, podemos AFIRMAR que:

Provas

- Conceitos BásicosFundamentos de Segurança da Informação

- Ataques e Golpes e AmeaçasDoS: Denial of Service

- GestãoGestão de RiscosAnálise de Riscos

Sobre as definições e conceitos em Segurança da Informação, analise as assertivas abaixo:

I- Ataques de negação de serviço ou Denial-of-Service (DoS), são métodos populares que hackers usam para interromper a disponibilidade e a utilização do sistema de uma empresa. Esses ataques são montados para impedir os usuários de acessar recursos e informações do sistema.

II- Análise qualitativa do risco – tem como objetivo calcular, com base no impacto do risco, o nível do prejuízo financeiro e a probabilidade de uma ameaça se tornar um incidente.

III- Controles de segurança são salvaguardas ou contramedidas técnicas ou administrativas que evitam, neutralizam ou minimizam perdas ou indisponibilidades devido a ameaças agindo sobre a sua correspondente vulnerabilidade.

Está(ão) CORRETA(S) a(s) assertiva(s):

Provas

Sobre a análise de riscos, em Segurança da Informação, assinale a alternativa INCORRETA:

Provas

Caderno Container