Foram encontradas 60 questões.

Mariana pretende preparar um show de slides. Como no seu

computador ela tem apenas a versão 4.2 da suíte LibreOffice, o

aplicativo adequado para esse trabalho é:

Provas

Questão presente nas seguintes provas

Os quadros a seguir são do tipo que é exibido pelo LibreOffice 4.2

Write quando do acionamento do comando de formatação de

parágrafos.

De acordo com a segunda figura, está correto concluir que, das combinações de formatação de parágrafo disponíveis em relação ao estado da primeira figura, as alterações efetuadas resumiram-se somente a:

De acordo com a segunda figura, está correto concluir que, das combinações de formatação de parágrafo disponíveis em relação ao estado da primeira figura, as alterações efetuadas resumiram-se somente a:

Provas

Questão presente nas seguintes provas

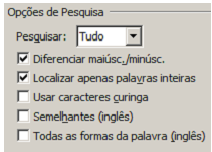

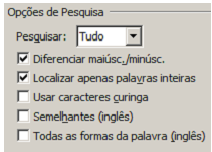

Observe o trecho da tela utilizada pelo MS Word 2010 para o

detalhamento de um comando de busca (localizar).

Sabendo-se que o texto sobre o qual uma busca se realiza é

A asa do avião da Caza Vias Aéreas passou perto da casa 47.

pode-se concluir que a busca:

Sabendo-se que o texto sobre o qual uma busca se realiza é

A asa do avião da Caza Vias Aéreas passou perto da casa 47.

pode-se concluir que a busca:

Provas

Questão presente nas seguintes provas

Uma universidade tem vários laboratórios de pesquisa, e deseja

isolar seus tráfegos internos, no nível de enlace, criando redes

logicamente independentes, com domínios de broadcast

separados. Isso pode ser obtido por meio do uso de:

Provas

Questão presente nas seguintes provas

O Sistema Operacional Windows sempre utilizou bastante o

protocolo Netbios em seus serviços de comunicacão. Uma forma

comum foi o uso de NBT, Netbios over TCP/IP, que, por exemplo,

em seu serviço de nome (name service) utiliza a porta:

Provas

Questão presente nas seguintes provas

Um equipamento tem todas as suas portas bloqueadas para

acesso externo por meio de um firewall com IPTables. Entretanto,

uma nova aplicação tcp foi instalada nesse equipamento e, para

funcionar, é necessário liberar o acesso para as portas destino

20000-21000. Para isso:

Provas

Questão presente nas seguintes provas

- Protocolos e ServiçosAutenticação e SegurançaTLS: Transport Layer Security

- Protocolos e ServiçosInternet e EmailHTTPS: Hyper Text Transfer Protocol Secure

A Internet surgiu inicialmente sem muita preocupação com

segurança, usando protocolos que passavam textos em claro ou

não garantiam a autenticidade. Com o passar dos tempos, novos

protocolos TCP/IP surgiram com o foco na segurança da

informação. Um exemplo desse tipo de protocolo é o:

Provas

Questão presente nas seguintes provas

Para otimizar a utilização dos endereços IP, uma rede classe C

passou a usar o modo de endereçamento CIDR, sendo

subdividida em sub-redes /27. Obteve-se assim um total de:

Provas

Questão presente nas seguintes provas

Um laboratório de pesquisa pretende instalar localmente uma

rede sem fio que tenha capacidade de transmissão acima de 200

Mbps. Para isso, deve ser adotada a tecnologia:

Provas

Questão presente nas seguintes provas

- Protocolos e ServiçosAcesso Remoto e TerminalSSH: Secure Shell

- Segurança de RedesFirewall

- Segurança de RedesProxy

Uma instituição contratou um consultor para melhorar suas

práticas de segurança da informação. Uma provável orientação,

reconhecida como boa prática, poderia ser:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container