Foram encontradas 60 questões.

Sobre as opções deste menu, assinale a alternativa INCORRETA:

Provas

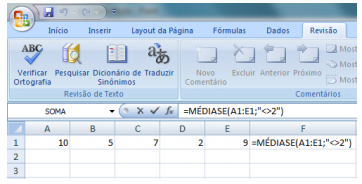

A Figura abaixo apresenta uma planilha do Microsoft Office Excel 2007, em português.

Com base nos valores apresentados, o resultado da função MÉDIASE, atribuído a célula F1, será:

Provas

Provas

Provas

Em uma rede wireless, os computadores são conectados por sinais de rádio, e não por fios ou cabos.

Analise as informações a seguir.

• Velocidade de até 54 Mbps.

• Possui velocidade de transmissão comparável à 802.11a em condições ideais.

• Permite mais usuários simultâneos.

• Oferece boa amplitude de sinal e não é obstruída facilmente.

• É compatível com adaptadores de rede, roteadores e pontos de acesso 802.11b.

• Usa a frequência de 2,4 GHz.

São características do padrão:

Provas

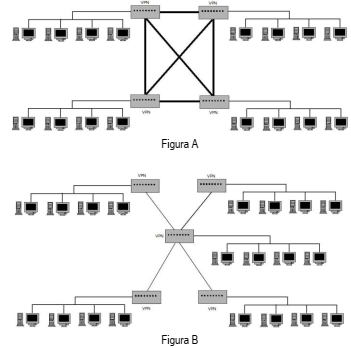

A seguir são apresentadas duas Figuras que ilustram diferentes configurações de Virtual Private Network (VPN).

É CORRETO afirmar que representam, respectivamente:

Provas

Considere as seguintes assertivas sobre IP.

I. Enquanto no IPv4 os endereços são constituídos por 32 bits, no IPv6 são utilizados 128 bits;

II. O IPv6 extingue classes de endereço e possibilita um método mais simples de auto-configuração;

III. As especificações IPv6 definem dois mecanismos de segurança: a autenticação de cabeçalho ou autenticação IP, e a segurança do encapsulamento IP;

É CORRETO afirmar que:

Provas

Provas

Provas

- Transmissão de DadosTransmissão de Multimídia, Streaming e VozQoS: Quality of Service

- Transmissão de DadosTransmissão de Multimídia, Streaming e VozVoIP: Voice over IP

Provas

Caderno Container