Foram encontradas 70 questões.

Criptografia é uma ciência que tem importância fundamental para a segurança da informação, ao servir de base para diversas tecnologias e protocolos. Nesse sentido, todas as alternativas estão corretas, exceto:

Provas

- Modelo TCP/IPModelo TCP/IP: Camada de Transporte

- Modelo TCP/IPModelo TCP/IP: Camada de Aplicação

- TCP/IPTCP: Transmission Control Protocol

Em relação ao LDAP (Lightweight Directory Access Protocol), marque com V as afirmações verdadeiras e com F as falsas.

( ) O LDAP é executado diretamente sobre o TCP/IP, evitando o "overhead" das camadas superiores da pilha de protocolos OSI.

( ) O modelo de segurança do LDAP controla somente o acesso e a autenticação, através de listas de controle de acesso (ACLs).

( ) Em uma estrutura de diretório LDAP, é possível projetar uma árvore com o objetivo de minimizar a utilização de banda de rede.

( ) Uma restrição a ser considerada no LDAP, independente da versão, é a impossibilidade de implementação de roteamento de mensagens.

A sequência correta, de cima para baixo, é:

Provas

- Protocolos e ServiçosAcesso ao MeioARP: Address Resolution Protocol

- Protocolos e ServiçosConfiguração de RedeDHCP: Dynamic Host Configuration Protocol

- Protocolos e ServiçosConfiguração de RedeDNS: Domain Name System

- Protocolos e ServiçosInternet e EmailHTTP: Hyper Text Transfer Protocol

Em relação aos protocolos de rede, marque com V as afirmações verdadeiras e com F as falsas.

( ) Como os protocolos HTTP, FTP e SMTP, o protocolo DNS é um protocolo da camada de aplicação, já que roda entre sistemas finais comunicantes usando um paradigma cliente-servidor.

( ) Uma desvantagem do servidor DHCP (Dynamic Host Configuration Protocol), é a impossibilidade de reservar um endereço IP para determinado host.

( ) Considere a pilha de protocolos da Internet: é a camada física a responsável por movimentar os bits individuais, interiores ao quadro, de um nó para o nó seguinte.

( ) O objetivo do protocolo ARP é descobrir o endereço IP de um host a partir de seu endereço MAC.

( ) O HTTP, o protocolo de camada de aplicação da Web, está implementado em dois programas: um programa cliente e um programa servidor.

A sequência correta, de cima para baixo, é:

Provas

A técnica que transporta informação através de um nível sofisticado de segurança (criptografia) e utiliza túneis (circuitos virtuais) no lugar do circuito ou enlace privativo, denomina-se:

Provas

- Paradigmas de ProgramaçãoOrientação a ObjetosOrientação a Objetos: Abstração

- Paradigmas de ProgramaçãoOrientação a ObjetosOrientação a Objetos: Encapsulamento

- Paradigmas de ProgramaçãoOrientação a ObjetosOrientação a Objetos: Interfaces

- Paradigmas de ProgramaçãoOrientação a ObjetosOrientação a Objetos: Métodos

Sobre programação orientada a objetos, analise as afirmações a seguir.

l Interfaces são classes que não definem a implementação dos métodos, mas apenas as suas assinaturas (nomes e argumentos) e podem ser enstanciadas.

ll O processo de reescrever classes e métodos para evitar a duplicação de código ou aumentar o seu reaproveitamento é chamado de fatoração.

lll Mensagens são requisições para que um objeto execute um de seus métodos ativando um comportamento descrito por sua classe. Também pode ser direcionada diretamente a uma classe (através de uma invocação a um método estático).

lV O conceito de encapsulamento é decorrente do fato de se combinar os dados (atributos) e o código que manipula estes dados (métodos) em um único Objeto. Ele garante que a única forma de acesso aos dados é através dos métodos disponíveis ao usuário (chamados públicos). Os demais métodos e os atributos da classe ficam sendo privados, ou seja, apenas funções membro da classe têm acesso direto aos mesmos.

V Métodos abstratos só podem ser definidos em classes abstratas e uma subclasse deve implementar todos os métodos abstratos herdados, ou deve ser ela mesma declarada como sendo abstrata. A classe que tenha método abstrato não pode ser instanciada.

Todas as afirmações corretas estão em:

Provas

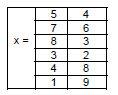

Dada a seguinte Tabela X com os valores abaixo:

Provas

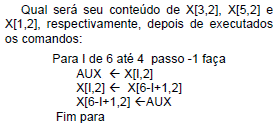

Considerando formulários como o caminho natural para os usuários enviarem informações para o ASP, marque com V as afirmações verdadeiras e com F as falsas.

Provas

Sobre segurança de redes, todas as alternativas estão corretas, exceto a:

Provas

- LinuxDistribuiçõesSuse

- LinuxInteroperabilidade com Windows

- VirtualizaçãoHyper-V

- VirtualizaçãoVMware

- VirtualizaçãoVirtualBox

- WindowsWindows ServerActive DirectoryVirtualização de Controladores de Domínio

Com relação aos conceitos e aplicabilidade dos sistemas operacionais Suse Linux Enterprise e Windows Server 2008, os softwares VMware e Open Enterprise Server, todas as alternativas estão corretas, exceto:

Provas

No TCP/IP, considerando a rede 192.168.0.0/255.255.255.224, o número máximo de sub-redes e a quantidade de endereços válidos na rede para hosts, por sub-rede são, respectivamente:

Provas

Caderno Container