Foram encontradas 158 questões.

Com o aumento do uso da internet e do correio eletrônico, tornou-se grande o número de usuários mal-intencionados que tentam utilizar esses meios para realizar fraudes. Entre as técnicas podemos destacar a prática do phishing, que é utilizada por fraudadores para tentar capturar dados confidenciais de usuários da internet através de e-mails ou de um site.

Decorrente do exposto acima, assinale a alternativa que indica corretamente que recurso de segurança do browser Internet Explorer 8 ajuda a detectar sites de phishing.

Provas

Provas

- LinuxRedes no LinuxConfiguração de Interfaces de Rede no Linux

- LinuxRedes no LinuxFerramentas de Rede (Linux)ifconfig

- LinuxShell no LinuxInterface de Linha de Comando (Linux)

Provas

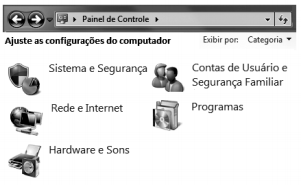

Analise a imagem abaixo:

Assinale a alternativa que indica a categoria adequada do Windows Update pertencente ao Painel de Controle do Windows 7:

Provas

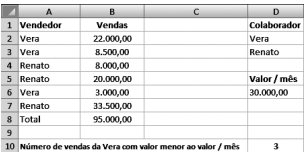

Considere a figura abaixo retirada de uma planilha do Microsoft Excel 2007:

Assinale a alternativa que indica corretamente a fórmula aplicada na célula D10:

Provas

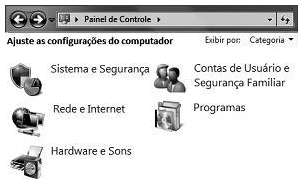

Assinale a alternativa que indica a categoria adequada do Grupo Doméstico pertencente ao Painel de Controle do Windows 7:

Assinale a alternativa que indica a categoria adequada do Grupo Doméstico pertencente ao Painel de Controle do Windows 7:Provas

Provas

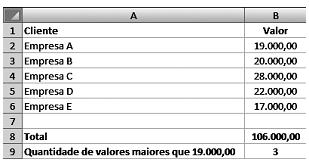

Assinale a alternativa que indica corretamente a fórmula aplicada na célula B9:

Provas

- Certificado DigitalFundamentos: Certificado Digital

- Certificado DigitalAC: Autoridade Certificadora

- Certificado DigitalAR: Autoridade Registradora

- Certificado DigitalPadrão X.509

Provas

- CriptografiaConceitos e Fundamentos de Criptografia

- CriptografiaCriptografia SimétricaAES: Advanced Encryption Standard

Provas

Caderno Container