Foram encontradas 40 questões.

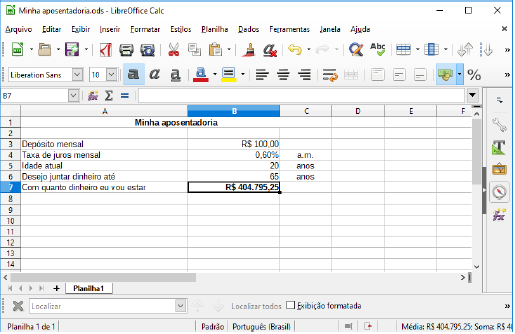

Na suíte Libre-Office, o Calc é o software de planilha eletrônica. Certo dia, um jovem, preocupado com seu futuro, resolveu elaborar uma planilha para cálculo de investimento, para que pudesse ter um montante após um período de tempo, baseado em depósitos mensais fixos e uma taxa de juros constante. Observe a planilha que ele elaborou, usando a função Valor Futuro (VF):

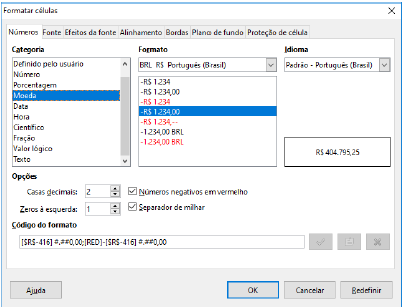

Considere a seguinte formatação da célula B7:

Para que o resultado seja exatamente idêntico ao apresentado na célula B7 da planilha, como deve ser escrita a função?

Provas

Disciplina: TI - Redes de Computadores

Banca: IF-SUL Minas

Orgão: IF-SUL Minas

Um firewall pode ser definido como uma combinação de componentes (hardware, software e redes) com o objetivo de proteger informações entre uma rede privada e a internet ou outras redes. Para ter um firewall eficiente, é preciso que ele seja configurado corretamente, possua bons recursos implementados e esteja corretamente posicionado na rede em questão. Dentre as várias tecnologias existentes em um firewall, o NAT (Network Address Translation) é um recurso que permite a modificação de um endereço de rede em um pacote IP durante seu trânsito em um dispositivo de roteamento. Considere as seguintes afirmativas:

1. SNAT (Source NAT) modifica o endereço IP de origem do pacote, utilizado normalmente para permitir que servidores em redes privativas possam ser acessados através da internet.

2. DNAT (Destination NAT) modifica o endereço IP de destino de um pacote, utilizado normalmente para permitir que servidores em redes privativas possam ser acessados através da internet.

3. NAT dinâmico utiliza um endereço IP diferente para cada endereço que necessita ser traduzido.

Qual é a análise correta dessas afirmativas?

Provas

Disciplina: TI - Segurança da Informação

Banca: IF-SUL Minas

Orgão: IF-SUL Minas

- GestãoGestão de Continuidade de Negócios

- GestãoGestão de Incidentes de SegurançaResposta a Incidentes

- Frameworks e NormasNIST SP 800 Series

O processo de tratamento de incidentes de segurança consiste na implementação de procedimentos e etapas bem definidas que conduzirão a equipe de TI para a resolução de um incidente de segurança. Nesse contexto, podem ser observadas algumas metodologias descritas pela literatura. Uma das principais metodologias de respostas a incidentes - denominada PDCERF – foi definida em 1989, pelo Instituto de engenharia de software de Pittsburgh. A referida metodologia de resposta a incidente especifica diferentes etapas por onde um incidente deve fluir para que sua resolução seja efetivada com sucesso. As etapas são: preparação, detecção, contenção, erradicação, recuperação e avaliação. Qual alternativa representa a atividade CORRETA em relação à etapa?

Provas

Disciplina: TI - Redes de Computadores

Banca: IF-SUL Minas

Orgão: IF-SUL Minas

A equipe do CSIRT (Computer Security Incident Response Team) é um grupo técnico responsável por resolver incidentes relacionados à segurança em sistemas computacionais. Dentre as varias ferramentas que a equipe deve possuir para poder responder a um incidente, podemos citar proxy, proxy web, VPN e rede Tor. Qual das alternativas abaixo está INCORRETA?

Provas

Webconferência é o ato de conduzir apresentações ou encontros remotamente utilizando ambiente web. Os sistemas normalmente são compostos por um servidor responsável por coordenar as diversas sessões/salas de participantes, e os clientes, que são aplicações que rodam em um navegador web, apresentam funcionalidades adicionais, além da troca de áudio e vídeo, como quadro interativo, compartilhamento de aplicações e slides. Constitui-se um exemplo de soluções de webconferência, do tipo proprietária, juntamente com uma de suas características:

Provas

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: IF-SUL Minas

Orgão: IF-SUL Minas

Os principais fatores que devem ser considerados na realização de videoconferência que estão relacionados ao ambiente físico são a iluminação, visibilidade, acústica e climatização. A qualidade do áudio é um elemento primordial em uma videoconferência, pois falhas de áudio prejudicam mais uma conferência que falhas de vídeo. Assim, a escolha dos microfones que serão usados é uma tarefa muito importante para buscar qualidade no áudio de uma videoconferência. Existem diversos tipos e modelos disponíveis, que devem ser escolhidos conforme o formato da videoconferência (aula, palestra, reunião, etc.), a quantidade de participantes, o ambiente da videoconferência, entre outros. Dentre as alternativas abaixo, qual está INCORRETA?

Provas

Disciplina: TI - Sistemas Operacionais

Banca: IF-SUL Minas

Orgão: IF-SUL Minas

O comando de shell script utilizado para reportar a quantidade de espaço livre em uma partição do disco é chamado:

Provas

Disciplina: TI - Redes de Computadores

Banca: IF-SUL Minas

Orgão: IF-SUL Minas

Qual opção representa um possível endereço IP (Internet Protocol) de um computador?

Provas

Disciplina: TI - Redes de Computadores

Banca: IF-SUL Minas

Orgão: IF-SUL Minas

Um processo de criptografia dos dados, prevenindo que os dados trafegados possam ser capturados ou mesmo alterados no seu curso entre o computador do técnico e o site com o qual ele está se relacionando, garantindo dessa forma informações sigilosas, é aplicado pelo protocolo:

Provas

Disciplina: TI - Redes de Computadores

Banca: IF-SUL Minas

Orgão: IF-SUL Minas

Em redes locais baseadas em TCP/IP, o protocolo DHCP atua tipicamente entre as camadas:

Provas

Caderno Container