Foram encontradas 55 questões.

Disciplina: TI - Desenvolvimento de Sistemas

Banca: CESGRANRIO

Orgão: FUNASA

“O acoplamento é uma medida de interconexão entre os módulos de uma estrutura de software.

(...)

No projeto de software, lutamos pelo mais baixo acoplamento possível.”

PRESSMAN, Roger S. Engenharia de Software. Makron Books do Brasil Editora Ltda., 1995.

Considere as situações a seguir, em que os módulos A e B estão de alguma forma acoplados:

P – A chama B passando um parâmetro de controle (sinal ou flag) em que o funcionamento de B se baseará.

Q – A chama B passando como lista de argumentos dados simples.

R – A chama B passando como lista de argumentos uma estrutura de dados.

S – A e B usam uma mesma área de dados global da qual leem e escrevem nas mesmas posições.

Se os tipos de acoplamentos que ocorrem nas situações acima forem ordenados do mais baixo (melhor) para o mais alto (pior), o resultado será

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: CESGRANRIO

Orgão: FUNASA

Os elementos externos a um sistema que interagem com os casos de uso do mesmo, representados nos diagramas de caso de uso da UML pelo símbolo ![]() , são denominados

, são denominados

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: CESGRANRIO

Orgão: FUNASA

À luz da Engenharia de Software, o ciclo de vida clássico, também chamado de modelo sequencial linear ou modelo em cascata, é um paradigma aplicável ao desenvolvimento de sistemas de informações que

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: CESGRANRIO

Orgão: FUNASA

Quando um usuário acessa uma aplicação web com um navegador, é possível que a mesma tenha sido projetada de forma a dividir o trabalho de execução de código entre o servidor que a hospeda e o computador do cliente. Alguns tipos de componentes de uma aplicação são desenvolvidos para serem executados no próprio servidor, enviando o resultado da execução como resposta à solicitação do usuário; outros são enviados ao computador do usuário, via browser, para serem executados localmente.

Considere uma aplicação web instalada em um container J2EE de um servidor. O código da aplicação está estruturado na forma de servlets, applets e scripts Javascript. Em situação de uso normal da aplicação, são executados pelo servidor os componentes

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: CESGRANRIO

Orgão: FUNASA

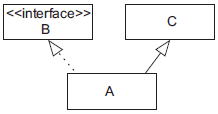

Uma aplicação foi escrita em Delphi e em Java, a partir de um mesmo modelo de classes. São mostrados a seguir um diagrama UML correspondente a uma parte do modelo de classes e as linhas de código propostas com a finalidade de declarar a classe A em cada aplicação.

|

Linguagem |

Código |

|

Delphi (Object Pascal) |

A = class(B, C) |

|

Java |

class A extends B implements C { |

Comparando os trechos de código com o diagrama, é possível concluir que

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: CESGRANRIO

Orgão: FUNASA

- Fundamentos de ProgramaçãoAlgoritmosAnálise de Execução de Algoritmos

- Fundamentos de ProgramaçãoAlgoritmosDefinição de Algoritmo

- Fundamentos de ProgramaçãoEstruturas de DadosEstrutura de Dados: ÁrvoreÁrvore Binária

- Fundamentos de ProgramaçãoPseudocódigo

|

MÉTODO |

RETORNO |

|

esquerda(x) |

elemento à esquerda de x |

|

direita(x) |

elemento à direita de x |

|

existe(x) |

verdadeiro se x não é nulo, falso caso contrário |

|

y(x) |

? |

O pseudocódigo do método y(x) é mostrado a seguir, onde a seta !$ \gets !$ denota atribuição.

while existe(esquerda(x))

x !$ \gets !$ esquerda(x)

return x

Para x existente na árvore em questão, y(x) sempre retorna o

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: CESGRANRIO

Orgão: FUNASA

- Paradigmas de ProgramaçãoOrientação a ObjetosAnálise e Projeto Orientado a Objetos

- Paradigmas de ProgramaçãoOrientação a ObjetosDefinição Técnica: Orientação a Objetos

- Paradigmas de ProgramaçãoOrientação a ObjetosOrientação a Objetos: Classes e Objetos

- Paradigmas de ProgramaçãoOrientação a ObjetosOrientação a Objetos: Herança

Em programação orientada a objetos, os conceitos de especialização e generalização estão diretamente relacionados ao uso de

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: CESGRANRIO

Orgão: FUNASA

- Fundamentos de ProgramaçãoAlgoritmosAnálise de Execução de Algoritmos

- Fundamentos de ProgramaçãoEstruturas de DadosEstrutura de Dados: Fila

- Fundamentos de ProgramaçãoEstruturas de DadosEstrutura de Dados: Pilha

- Fundamentos de ProgramaçãoLógica de Programação

No trecho de código mostrado a seguir, P é um objeto que se comporta como uma estrutura de dados do tipo pilha e F é um objeto que se comporta como uma estrutura de dados do tipo fila. Ambos os objetos são capazes de armazenar 10 valores inteiros e possuem métodos insere() e remove() que implementam as operações previstas para cada estrutura. Os métodos insere() recebem como parâmetro um valor inteiro a ser armazenado na estrutura, passado entre parênteses na chamada do método. Os métodos remove() não recebem parâmetros e retornam o valor removido da respectiva estrutura. O sinal . (ponto) denota execução do método do objeto. P e F estão vazios no início do trecho de código.

P.insere(1)

P.insere(8)

P.insere(3)

F.insere(9)

F.insere(5)

F.insere(P.remove())

P.insere(F.remove())

P.insere(6)

F.insere(2)

F.insere(P.remove())

P.insere(F.remove())

Colocando-se em ordem crescente os valores armazenados em P após a execução do trecho de código acima, obter-se-á:

Provas

- Protocolos e ServiçosInternet e EmailHTTP: Hyper Text Transfer Protocol

- TCP/IPSub-redes, Máscara e Endereçamento IP

- TCP/IPIPv4

Um servidor de aplicações está instalado na rede interna de uma organização. O servidor tem o endereço IP 10.9.8.1 e responde na porta 7001, usando o protocolo HTTP. Não há entradas de DNS configuradas para resolver o endereço IP para um nome. O endereço que deve ser digitado em um navegador Internet (browser) para acessar uma das aplicações hospedadas no servidor se inicia por

Provas

Organizações que expõem serviços de sua rede à Internet em geral mantêm, entre a rede interna e a Internet, uma subrede conhecida como DMZ, sigla derivada do termo em Inglês Demilitarized Zone (zona desmilitarizada). A principal finalidade da DMZ é proteger a rede interna de ataques externos, razão pela qual o tráfego entre a rede interna e a DMZ deve passar por um firewall, assim como o tráfego entre a DMZ e a Internet. Analise as afirmativas a seguir sobre este tema.

I – É possível implementar uma DMZ, utilizando-se apenas um firewall com três interfaces de rede.

II – O firewall entre a rede interna e a DMZ deve ser configurado de forma a só permitir que chegue à rede interna tráfego originado na DMZ.

III – Servidores de aplicações e de bancos de dados devem ser colocados na DMZ, o que traz o benefício adicional de protegê-los de ataques internos.

IV – A DMZ deve receber uma faixa de IP válida para a Internet, já que o uso de NAT (Network Address Translation) entre a DMZ e a Internet inviabiliza a exposição dos serviços existentes na DMZ à Internet.

Estão corretas APENAS as afirmativas

Provas

Caderno Container