Foram encontradas 481 questões.

Qual componente de um PC (Personal Computer) constitui um armazenamento volátil de alta velocidade?

Provas

Questão presente nas seguintes provas

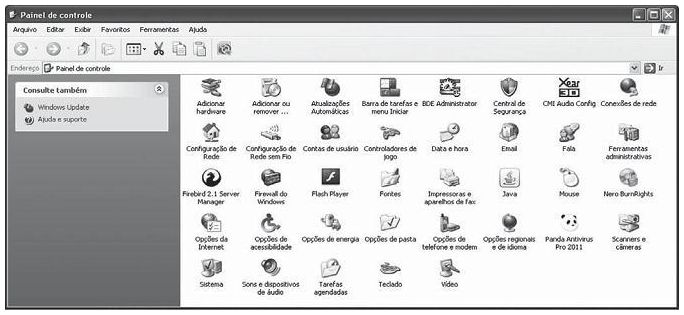

Considere o ambiente operacional Microsoft Windows XP para responder às questões 21,22 e 23.

Observe a figura da pasta Painel de controle a seguir.

Dentre os comandos que NÃO são configurados durante a instalação padrão do sistema operacional, incluem-se:

Provas

Questão presente nas seguintes provas

O ataque de inundação (flooding) visa a sobrecarregar o alvo ou a rede do alvo com uma grande quantidade de tráfego que possibilite provocar a negação de serviço (Denial of Service – DoS) de solicitações de usuários legítimos de um sistema. A arquitetura TCP/IP facilita, em parte, esta ação maliciosa. Em particular, a técnica conhecida como inundação SYN visa a explorar o processo de

Provas

Questão presente nas seguintes provas

Os programadores de vírus continuamente desafiam os produtos de antivírus. Com o objetivo de camuflar o código desses programas malignos, seus criadores costumam utilizar técnicas de criptografia durante o processo de mutação do vírus. Nesse sentido, o vírus do tipo oligomórfico criptografa o seu corpo, formado

Provas

Questão presente nas seguintes provas

- Certificado DigitalFundamentos: Certificado Digital

- Certificado DigitalAC: Autoridade Certificadora

- Certificado DigitalAssinatura Digital

- Certificado DigitalValidade de Certificados

Um certificado de chave pública (certificado digital) é um conjunto de dados à prova de falsificação e que atesta a associação de uma chave pública a um usuário final. Essa associação é garantida pela Autoridade Certificadora (AC) que emite o certificado digital após a confirmação da identidade do usuário.

Com relação ao certificado emitido por uma AC, sua integridade e autenticidade são conferidas APENAS de posse da

Com relação ao certificado emitido por uma AC, sua integridade e autenticidade são conferidas APENAS de posse da

Provas

Questão presente nas seguintes provas

Defesa em profundidade é o processo de dispor componentes de segurança em camadas para tirar proveito do melhor de cada um. Esse conceito envolve o perímetro, a rede interna e um fator humano. Com relação ao perímetro, o componente de segurança capaz de impedir que um código móvel malicioso seja transferido da rede exter- na, por uma aplicação executada por um usuário em uma estação da rede interna, através da correta utilização de um protocolo de comunicação, permitido pela política de segurança da empresa, é

Provas

Questão presente nas seguintes provas

- CriptografiaCifragem de Blocos

- CriptografiaCriptografia SimétricaAES: Advanced Encryption Standard

- Frameworks e NormasNIST SP 800 Series

Um algoritmo de cifra de bloco é um elemento básico para fornecer segurança aos dados que devem ser criptografados. O NIST publicou na Special Publications 800-38A, uma lista com modos de operação de cifra de bloco que são usados com qualquer cifra de bloco simétrica, incluindo DES triplo e AES.

Os modos de operação publicados são:

Os modos de operação publicados são:

Provas

Questão presente nas seguintes provas

Para que um dispositivo se conecte à Internet, é necessário que esse dispositivo possua suporte a

Provas

Questão presente nas seguintes provas

1049715

Ano: 2011

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: CESGRANRIO

Orgão: FINEP

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: CESGRANRIO

Orgão: FINEP

Provas:

O RAID (Redundant Arrays of Inexpensive Disks) consiste em um agrupamento de unidades de discos físicos, visto pelo sistema operacional como uma única unidade de disco lógico. Com relação aos níveis de RAID 0, 1, 4, 5 e 6, considere as afirmativas abaixo.

I - O RAID nível 0 utiliza a técnica de intercalação de dados (striping) para melhorar o desempenho de acesso aos dados e a técnica de redundância baseada em paridade de bloco intercalada.

II - O RAID nível 1 utiliza a técnica de redundância pela simples duplicação dos dados (espelhamento).

III - O RAID nível 4 e o de nível 5 são semelhantes ao RAID 0, mas ambos utilizam a técnica de redundância baseada em paridade de bloco intercalada e distribuída.

IV - O RAID nível 6 é semelhante ao RAID 0, mas utiliza a técnica de redundância baseada em dois cálculos de paridade diferentes, e os resultados são armazenados em blocos separados em discos distintos.

É correto APENAS o que se afirma em

I - O RAID nível 0 utiliza a técnica de intercalação de dados (striping) para melhorar o desempenho de acesso aos dados e a técnica de redundância baseada em paridade de bloco intercalada.

II - O RAID nível 1 utiliza a técnica de redundância pela simples duplicação dos dados (espelhamento).

III - O RAID nível 4 e o de nível 5 são semelhantes ao RAID 0, mas ambos utilizam a técnica de redundância baseada em paridade de bloco intercalada e distribuída.

IV - O RAID nível 6 é semelhante ao RAID 0, mas utiliza a técnica de redundância baseada em dois cálculos de paridade diferentes, e os resultados são armazenados em blocos separados em discos distintos.

É correto APENAS o que se afirma em

Provas

Questão presente nas seguintes provas

Um roteador IPv4 precisa encaminhar um pacote IPv4 que possui endereço de destino igual a 200.218.175.122. A tabela de rotas corrente do roteador é apresentada abaixo.

Qual o endereço IPv4 do Próximo Salto que será selecionado para encaminhamento?

Qual o endereço IPv4 do Próximo Salto que será selecionado para encaminhamento?

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container