Foram encontradas 40 questões.

Matheus tem uma coleção de arquivos, documentos e fotos que somados dão a quantidade de 61.440 MB. Como ele precisa acessar esses arquivos a qualquer momento do dia em todos os dispositivos que possui (computador, smartphone, notebook e tablet) tanto em casa quanto no escritório, a melhor maneira de armazená-los é através de um(a)

Provas

Analise o caso hipotético abaixo para responder à questão.

Camila foi chamada para realizar um atendimento onde Eduardo informou que, ao acessar seu computador remoto, hostname ADM-018122, a tela aparece toda escura e ele não consegue mexer em nenhum de seus arquivos.

Para solucionar o problema, Camila entrou remotamente no computador com perfil de administrador e executou o comando abaixo, no prompt do DOS.

shutdown -r -t 40

Após finalizar, pediu para que Eduardo realizasse o procedimento novamente e este informou que, dessa vez, obteve êxito e conseguiu acessar sua área de trabalho remota.

O comando utilizado por Camila no computador remoto de Eduardo serviu para

Provas

Para combater as ameaças cada vez mais sofisticadas, um novo conceito está sendo utilizado no mercado de segurança da informação: UEBA, sigla que vem do inglês User and Entity Behavior Analytics, e que significa: análise de comportamento de usuários e entidades. Essa prática permite identificar facilmente tendências, para que se possa investigar com mais facilidade e rapidez as ameaças potenciais e interromper determinados ataques. Sobre os conceitos básicos de segurança da informação, correlacione as colunas da tabela abaixo.

| Coluna I | Coluna II | ||

| 1. | Ransomware. | A. | Garante que o acesso à informação seja realizado somente pelo proprietário da mesma. No caso de uma empresa, por exemplo, as informações sigilosas não podem ser divulgadas para pessoas fora da organização. |

| 2. | Confidencialidade. | B. | Programa que criptografa arquivos importantes no armazenamento local e de rede e exige um resgate para descriptografar os arquivos. |

| 3. | Criptografia. | C. | Conjunto de técnicas desenvolvidas com o objetivo de proteger a informação transformando dados em códigos que dificultam a leitura por pessoas não autorizadas. Dessa maneira, apenas quem envia e quem recebe tem acesso ao que está escrito em uma determinada mensagem ou apenas quem tem a chave codificada pode realizar a leitura de um documento. |

Assinale a alternativa que apresenta a sequência correta.

Provas

Analise o caso hipotético abaixo para responder à questão.

Romeu é consultor em uma empresa de investimentos e utiliza um sistema terceirizado para acompanhar a movimentação do mercado. Certo dia, recebe uma ligação telefônica de um funcionário que se identifica como representante da empresa responsável por este sistema, que solicita os acessos de Romeu para realizar alguns testes, a fim de corrigir eventuais problemas.

Após fornecer seus dados e senha de acesso para o suposto representante, este passa a ter total controle ao sistema e arquivos confidenciais da empresa onde Romeu trabalha.

Dentro desse cenário, o tipo de ataque cibernético sofrido por Romeu é conhecido como

Provas

Analise o caso hipotético abaixo para responder à questão.

Joana é responsável pela revisão do documento criado no Microsoft Office Word 2016, a ser entregue para reunião mensal de seu departamento. Depois de fazer a leitura de todo o conteúdo, notou que a palavra MENCÃO, citada 45 vezes, está sem o cedilha na letra C.

Para realizar a correção da palavra de forma otimizada em todo o documento, conforme cenário acima, Joana deve utilizar o recurso

Provas

Acerca dos sistemas de armazenamento de dados, assinale a alternativa correta.

Provas

Sobre os conceitos do navegador Internet Explorer 11, analise as proposições abaixo.

I. No menu “Exibir” é possível adicionar endereços de sites na barra de favoritos.

II. A navegação “InPrivate” evita que arquivos de internet temporários, histórico de sites e cookies sejam armazenados durante a sessão de navegação.

III. O usuário pode utilizar o recurso “Opções de Internet” para definir a página inicial que será apresentada todas as vezes que o “Internet Explorer” for executado.

IV. Com o recurso “Organizar Favoritos”, o usuário pode realizar a limpeza de histórico de navegação e deixar apenas os sites mais importantes.

É correto o que se afirma, apenas, em

Provas

Analise a imagem abaixo para responder à questão.

Considerando os caracteres especiais que não podem ser usados em nomes de pastas e arquivos no Windows 10, assinale a alternativa que apresenta o nome INCORRETO para colocar na pasta.

Provas

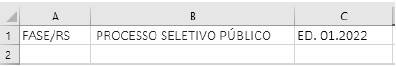

Analise a imagem abaixo para responder à questão.

Utilizando o Microsoft Office Excel 2016, ao digitar a fórmula =A1&B1&C1, é correto afirmar que o resultado será

Provas

Para configurar a conta de um e-mail particular de serviços gratuitos como Yahoo, Gmail, Hotmail, entre outros, no Microsoft Office Outlook 2016, o usuário precisa ter as seguintes informações de endereço dos protocolos:

Provas

Caderno Container