Foram encontradas 80 questões.

- Modelo OSIModelo OSI: Camada de Transporte

- Modelo OSIModelo OSI: Camada de Aplicação

- Modelo TCP/IPModelo TCP/IP: Camada de Transporte

- Modelo TCP/IPModelo TCP/IP: Camada de Aplicação

Com relação às arquiteturas de redes em camadas, TCP/IP e modelo OSI complete as lacunas das afirmações a seguir, com as palavras indicadas. Atenção, cada palavra indicada pode aparecer uma ou várias vezes ou não aparecer.

Uma camada de i pode ser executada em software, hardware, ou em uma combinação de ambos.

A camada de ii contém os softwares distribuídos em rede, como a Application Programming Interface (API).

O UDP executa um serviço não orientado à conexão e não confiável na camada de iii .

As funções das camadas de iv e de v do modelo OSI são implementadas opcionalmente na camada de vi da arquitetura TCP/IP.

PALAVRAS:

protocolo – aplicação – apresentação – sessão – transporte – rede – enlace – física.

Provas

Anonymous descobre que “ataque

ransomware” ao Ministério da Saúde era

outra coisa; PF confirma.

13/12/2021.

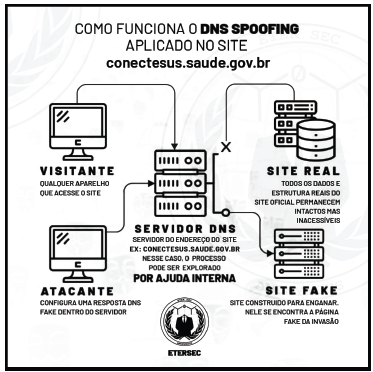

Tudo indica que a ameaça no ataque registrado ao Ministério da Saúde, no qual “50 Terabytes” de dados teriam sido roubados, é uma imensa farsa. Não houve ransomware, mas um mero redirecionamento de DNS.

A descoberta foi feita por um perfil brasileiro do Anonymous, EterSec:

O ataque direcionado ao site do SUS não se trata de um ransomware; o fato que realmente aconteceu é que no site ocorreu um redirecionamento de DNS (que é como o seu serviço de internet resolve o caminho dos sites).

E mais tarde confirmada pela Polícia Federal:

A Polícia Federal foi acionada na manhã de hoje (10/12) para atender ocorrência de ataque cibernético aos sistemas do Ministério da Saúde e de modificação do conteúdo exibido em seu site (defacement).

Foi comunicada a ocorrência de incidente de segurança cibernético no ambiente de nuvem pública (AWS), com comprometimento de sistemas de notificação de casos de Covid do Programa Nacional de Imunização e do ConectSUS.

Em coletiva de imprensa na tarde de sexta (10 de dezembro), o Ministério da Saúde não mencionou “ransomware”, mas apenas “incidente”. O que aconteceu é imensamente mais simples que uma invasão de ransomware. Alguém simplesmente mudou dados na Amazon Web Services.

Fontes disponíveis em: https://olhardigital.com.br/2021/12/10/seguranca/ anonymous-pf-ransomware-ministerio-saude/ https://twitter.com/EterSec_/status/1469288686533627908 https://twitter.com/policiafederal/status/1469399819416653824

Baseando-se na notícia, na imagem explicando o ataque DNS Spoofing e nas informações que podem ser extraídas, marque a opção que contém a afirmativa correta sobre o incidente.

Provas

- GestãoGestão de Continuidade de NegóciosISO 22301: Continuidade dos Negócios

- GestãoGestão de RiscosISO 27005: Gestão de Riscos de Segurança da Informação

- GestãoSGSIISO 27001

A família de normas ISO 27000 contém as definições e diretrizes para a Segurança da Informação em uma organização.

Relacione as colunas, indicando para cada item da coluna A a descrição correspondente na coluna B. Cada item da coluna A pode aparecer uma ou várias vezes, ou não parecer.

COLUNA A

1 - Conformidade

2 - Continuidade de negócios

3 - Gestão de riscos

4 - Recuperação de desastres

5 - Confiabilidade

6 - Controle

COLUNA B

( ) Prevenção contra interrupções das atividades, proteção dos processos críticos e garantia de uma rápida recuperação após um desastre.

( ) Consistência dos comportamentos e resultados desejados.

( ) Cumprimento da legislação e dos regulamentos internos e/ou externos.

( ) Meios de gerenciar o risco, incluindo políticas, procedimentos, diretrizes e práticas ou estruturas organizacionais.

A sequência correta da associação é

Provas

Segundo Hintzbergen et al. (2018), "Confidencialidade, integridade e disponibilidade são princípios críticos de segurança." e

"Todos os controles de segurança, mecanismos e proteções são implementados para prover um ou mais desses princípios, e todos os riscos, ameaças e vulnerabilidades são medidos pela sua capacidade potencial de comprometer um ou todos os princípios do triângulo CIA."

Observe a imagem a seguir que representa o triângulo CIA:

O triângulo CIA.

Fonte: HINTZBERGEN et al. (2018).

Sobre os princípios de segurança e Gestão de Segurança, é correto afirmar que a

Provas

- Modelagem de DadosAtributos

- Modelagem de DadosEntidades

- Modelagem de DadosModelo Conceitual

- Modelagem de DadosRelacionamentos

Preencha corretamente as lacunas do texto a seguir.

Os modelos de dados conceituais utilizam conceitos como entidades, atributos e relacionamentos. Um(a) representa um objeto do mundo real ou um conceito, como um funcionário ou um projeto, que são descritos no banco de dados. Um(a) corresponde a alguma propriedade de interesse que ajuda a descrever uma entidade, como nome do funcionário ou salário. O(A) entre duas ou mais entidades mostra uma associação entre essas: por exemplo, o relacionamento de um funcionário com um projeto.

A sequência que preenche corretamente as lacunas está indicada em

Provas

Analisando a linguagem SQL, é correto afirmar que os comandos que podem ser usados para modificar o banco de dados são

Provas

Analise a tabela “alunos”, com a estrutura e os dados a seguir.

ra_aluno nome_aluno

1 João

2 Paulo

3 Pedro

4 Adriano

É correto afirmar que o comando SQL utilizado para listar os alunos, ordenando os nomes dos alunos de forma crescente, está indicado em

Provas

No trecho de código a seguir, identifique a linha com erro de sintaxe.

CREATE TABLE ALUNO (

CPF char (11) NOT NULL,

nome_aluno varchar ( 60) NOT NULL

data_nascimento varchar NOT NULL

);

É certo afirmar que,

Provas

Preencha corretamente as lacunas do texto a seguir.

A linguagem de dados é um conjunto de instruções responsável por permitir, criar e manter as estruturas usadas nos bancos de dados.

A linguagem é um outro conjunto de instruções responsável por permitir incluir, alterar e excluir dados das estruturas dos bancos de dados.

A linguagem é um conjunto de instruções para controlar as permissões de acesso e uso dos objetos do banco de dados.

A sequência que preenche corretamente as lacunas é

Provas

A linguagem SQL se divide em três grupos básicos: Linguagem de Definição de Dados (DDL), Linguagem de Manipulação de Dados (DML) e Linguagem de Controle de Dados (DCL).

Considerando-se os comandos da Linguagem de Definição de Dados (DDL) em SQL, está correto apenas o que se afirma em

Provas

Caderno Container