Foram encontradas 60 questões.

- Modelo TCP/IPModelo TCP/IP: Camada de Aplicação

- Protocolos e ServiçosTransferência de ArquivosFTP: File Transfer Protocol

O File Transfer Protocol (FTP) é utilizado para prover a transferência de arquivos entre um servidor e um cliente. O servidor pode ser configurado para usar a porta 21 para receber ou enviar comandos e status da comunicação, e colocar uma porta, diferente da porta 20, no estado listen para o cliente estabelecer a comunicação e fazer o upload ou o download dos dados do arquivo.

Esse modo de operação é chamado de modo

Provas

O Simple Mail Transfer Protocol (SMTP) é o protocolo padrão da internet para troca de mensagens de correio eletrônico entre Mail Transport Agents (MTAs) e entre MTAs e Mail User Agents (MUAs).

Dentre as recomendações de boas práticas relacionadas à submissão de mensagens via SMTP, é importante bloquear o acesso de saída para a porta 25 a partir de todas as máquinas que não sejam MTAs ou explicitamente autorizadas, e também configurar o MUA para usar autenticação na porta

Provas

- Modelo TCP/IPModelo TCP/IP: Camada de Transporte

- Protocolos e ServiçosRedes, Roteamento e TransporteICMP: Internet Control Message Protocol

- TCP/IPTCP: Transmission Control Protocol

- TCP/IPUDP: User Datagram Protocol

O controle de fluxo e o controle de erro são essenciais para fazer a entrega confiável fim a fim entre o emissor e o receptor.

O protocolo de comunicação da camada de transporte da arquitetura TCP/IP que utiliza esses controles é o

Provas

Risco é a possibilidade de alguma coisa adversa acontecer. O processo de gerenciamento de risco se resume em determinar controles de segurança que reduzam os riscos a níveis aceitáveis. O risco residual deve ser aceito e devem ser instituídos controles que garantam o tratamento dos eventuais incidentes de segurança.

O documento do NIST (National Institute of Standards and Technology) que provê um guia para o tratamento de incidentes de segurança de computadores de forma eficiente e efetiva é o

Provas

Um ataque de negação de serviço com grande potencial de sucesso utiliza uma botnet formada por inúmeros bots espalhados em diferentes redes ao redor do mundo. Em vez de atacarem a vítima diretamente, esses bots se disfarçam como a vítima do ataque e produzem um fluxo de dados, tipicamente de solicitação de serviço, para outros nós de rede que não estão comprometidos pela entidade hostil. Por acreditarem que a solicitação foi enviada pela vítima, tais nós de rede produzem um fluxo de dados de resposta destinado à vítima.

Esse ataque de negação de serviço é conhecido como

Provas

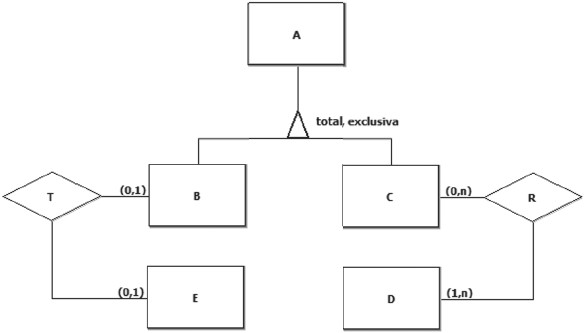

A Figura a seguir exibe um diagrama ER, que contém uma generalização total e exclusiva.

Um banco de dados relacional, cujo esquema tem por base o modelo conceitual acima, é composto pelos conjuntos A, B, C, D, E, R e T. Uma parte desse banco de dados é exibida a seguir.

A = { a1, a2, a3, a4, a5, a6 }

D = { d1, d2 }

E = { e1, e2 }

R = { (a1, d1), (a1, d2), (a2, d1), (a2, d2), (a4, d2) }

T = { (a5, e1), (a6, e2) }

Para que esse banco de dados seja coerente com as relações definidas no modelo ER acima, o conjunto B tem de ser formado pelos elementos

Provas

O controle diário da utilização de passes de metrô em uma cidade é feito por programas que utilizam um banco de dados composto pelas seguintes tabelas:

CREATE TABLE PASSE (

NUM INTEGER NOT NULL,

DATA_EXP DATE NOT NULL,

NUM_VIAGENS INTEGER NOT NULL,

PRIMARY KEY (NUM))

CREATE TABLE REG_VIAGEM (

NUM INTEGER NOT NULL,

NUM_ROLETA INTEGER NOT NULL,

DATA_VIAGEM DATE NOT NULL,

FOREIGN KEY (NUM)

REFERENCES PASSE (NUM))

A tabela PASSE contém uma linha para cada passe vendido pela empresa que administra o metrô. A coluna DATA_EXP informa a data de emissão do passe, e a coluna NUM_VIAGENS informa o número de viagens em que o passe poderá ser usado (número máximo de viagens). Este número não sofre alteração ao longo do tempo.

A tabela REG_VIAGEM contém uma linha para cada viagem em que o passe foi usado. A coluna NUM_ROLETA informa a roleta na qual o passe foi inserido, e a coluna DATA_VIAGEM informa a data em que o usuário inseriu o passe na roleta.

Qual comando SQL NÃO produzirá um erro de tempo de execução independentemente dos dados existentes nas duas tabelas que fazem parte do banco de dados?

Provas

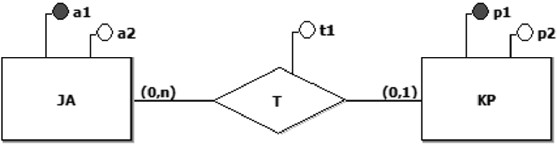

Considere o diagrama E-R abaixo.

Qual esquema relacional preserva a semântica desse modelo E-R?

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: CESGRANRIO

Orgão: Eletronuclear

- Fundamentos de ProgramaçãoEstruturas de DadosEstrutura de Dados: Fila

- Fundamentos de ProgramaçãoEstruturas de DadosEstrutura de Dados: Pilha

Os tipos abstratos de dados (TAD) Fila e Pilha foram implementados em uma linguagem orientada a objetos por meio de um array de inteiros. As classes criadas para a implementação desses TADs contêm os seguintes métodos:

Classe Pilha

int pop ( ) – retorna o número inteiro retirado da pilha.

push ( int x ) – insere o número inteiro x na pilha.

Classe Fila

int deq ( ) – retorna o número inteiro retirado da fila.

enq ( int x ) – insere o número inteiro x na fila.

Admita que o estado inicial de uma pilha (p) seja um array vazio, e que o estado inicial de uma fila (f) seja caracterizado pelo array [ 15, 90, 40 ].

Após a execução de uma sequência de operações sobre p e f, a fila assumiu o seguinte estado final: [ 35, 90, 40, 15 ]

Qual sequência de comandos levou f do estado inicial para o estado final?

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: CESGRANRIO

Orgão: Eletronuclear

- Paradigmas de ProgramaçãoOrientação a ObjetosOrientação a Objetos: Encapsulamento

- Paradigmas de ProgramaçãoOrientação a ObjetosOrientação à Objetos: Modificadores de Acesso

O encapsulamento é um dos quatro conceitos fundamentais da orientação a objetos. Seu objetivo é tratar os dados (variáveis) e as operações sobre esses dados (métodos), de forma unitária. De acordo com esse princípio, as variáveis de uma classe ficam ocultas de outras classes, de forma que só possam ser acessadas pelos métodos públicos da classe em que se encontram.

Entretanto, a maioria das linguagens de programação orientadas a objetos disponibilizam um mecanismo para que o encapsulamento possa ser atenuado sob certas condições. Por exemplo, as variáveis de instância de uma classe podem ser livremente acessadas pelos métodos de instância de todas as suas subclasses.

Esse acesso é possível, caso essas variáveis sejam declaradas como

Provas

Caderno Container