Foram encontradas 120 questões.

Existem, hoje, diversas ferramentas de software livre disponíveis para apoiar o desenvolvimento de aplicações de software, assim como para compor o seu ambiente de operação.

Acerca dos ambientes de desenvolvimento e de operação de software que utiliza ferramentas de software livre, julgue o item a seguir.

Um exemplo de ambiente de produção para aplicações com arquitetura em três camadas totalmente composto de software livre é: camada de banco de dados implementada com um SGBDR (sistema gerenciador de banco de dados relacional) PostgreSQL; camada de negócios implementada com o servidor de aplicações TomCat e camada de cliente implementada com um navegador Firefox que executa miniaplicativos Java.

Provas

- Controle de VersãoCVS: Concurrent Version System

- Engenharia de SoftwareGerenciamento de Configuração de Software (SCM)

Existem, hoje, diversas ferramentas de software livre disponíveis para apoiar o desenvolvimento de aplicações de software, assim como para compor o seu ambiente de operação.

Acerca dos ambientes de desenvolvimento e de operação de software que utiliza ferramentas de software livre, julgue o item a seguir.

Uma ferramenta muito utilizada para o controle de versões em ambientes de desenvolvimento em time é o pacote CVS (concurrent version system), que possui diversas implementações de cliente disponíveis sob licenças consideradas de software livre, tais como as licenças GNU e BSD.

Provas

O processo unificado (RUP) tem por objetivo estabelecer um framework para desenvolvimento iterativo de software.

Acerca do RUP, julgue o item a seguir.

A definição das tarefas executadas em cada iteração está diretamente relacionada à priorização de casos de uso. Assim, os casos de uso mais simples são executados primeiro, enquanto os casos de uso de maior complexidade ficam para ser executados nas iterações mais avançadas, quando o conhecimento sobre o problema a ser resolvido é maior.

Provas

O processo unificado (RUP) tem por objetivo estabelecer um framework para desenvolvimento iterativo de software.

Acerca do RUP, julgue o item a seguir.

Cada uma das fases de desenvolvimento do RUP envolve certa quantidade de esforço em atividades relacionadas com as diversas disciplinas de desenvolvimento de software. O esforço em gerência de configuração e de mudanças é maior nas fases de inspeção e elaboração, diminuindo à medida que o processo se aproxima das fases de construção e transição. Por outro lado, o esforço na realização de testes de software é mínimo durante as fases iniciais e aumenta consideravelmente na fase de construção.

Provas

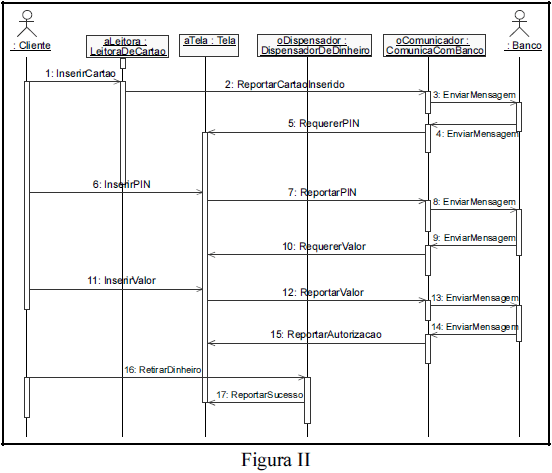

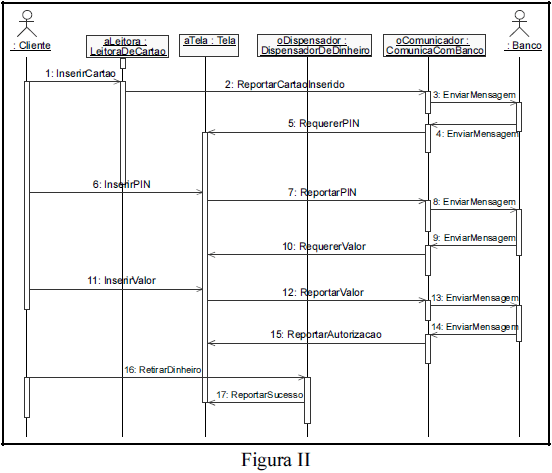

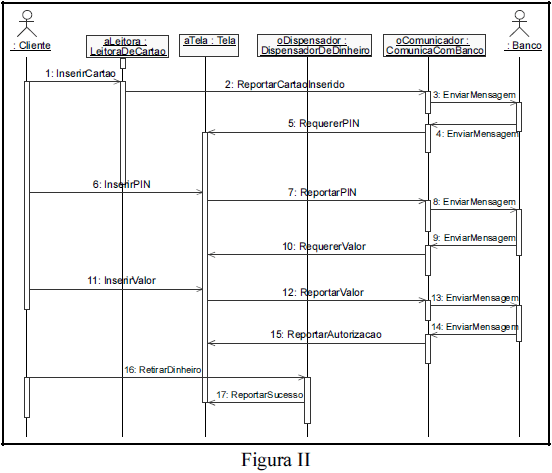

A figura acima apresenta um conjunto de diagramas UML simplificados de um sistema de software para terminais de auto-atendimento bancário (ATM).

Com base nesses diagramas, julgue o próximo item.

Na figura I, as informações relativas à multiplicidade nos relacionamentos de associação foram omitidas.

Provas

A figura acima apresenta um conjunto de diagramas UML simplificados de um sistema de software para terminais de auto-atendimento bancário (ATM).

Com base nesses diagramas, julgue o próximo item.

O diagrama de seqüências da figura II pode ser convertido em um diagrama de colaboração, sem perda da informação contida em sua representação.

Provas

A figura acima apresenta um conjunto de diagramas UML simplificados de um sistema de software para terminais de auto-atendimento bancário (ATM).

Com base nesses diagramas, julgue o próximo item.

Os objetos que possuem nomes na figura II são instâncias únicas de suas respectivas classes nesse sistema.

Provas

Os sistemas de software tiveram tradicionalmente com o foco a funcionalidade, tendo sido dada pouca importância à segurança da informação em seu desenvolvimento. O desenvolvimento de software seguro vem aparecendo nos últimos anos como uma disciplina importante que altera essa perspectiva clássica.

Acerca da segurança em sistemas de software, julgue o item a seguir.

A interceptação de mensagens trocadas em claro através da rede entre entidades de uma aplicação distribuída consiste em um ataque capaz de comprometer a confidencialidade dos dados envolvidos nas transações, mesmo que a comunicação entre as entidades se dê por intermédio de um protocolo de comunicação proprietário e desconhecido pelo atacante.

Provas

Os sistemas de software tiveram tradicionalmente com o foco a funcionalidade, tendo sido dada pouca importância à segurança da informação em seu desenvolvimento. O desenvolvimento de software seguro vem aparecendo nos últimos anos como uma disciplina importante que altera essa perspectiva clássica.

Acerca da segurança em sistemas de software, julgue o item a seguir.

Defeitos em software que acarretam o estouro de buffer podem permitir que atacantes experientes executem códigos maliciosos em sistemas que executam software que contenha o referido defeito.

Provas

- Ataques e Golpes e AmeaçasAtaque de Dicionário

- AAA: Autenticação, Autorização e AuditoriaAutenticação de Usuários

- AAA: Autenticação, Autorização e AuditoriaSenhas e Políticas de Senha

Os sistemas de software tiveram tradicionalmente com o foco a funcionalidade, tendo sido dada pouca importância à segurança da informação em seu desenvolvimento. O desenvolvimento de software seguro vem aparecendo nos últimos anos como uma disciplina importante que altera essa perspectiva clássica.

Acerca da segurança em sistemas de software, julgue o item a seguir.

Uma das principais preocupações de segurança em software aplicativo é a utilização de senhas pessoais como forma de autenticação de usuários. Como uma regra geral, as senhas pessoais não podem ser armazenadas em claro em bancos de dados ou mesmo em instâncias de software mantidas em memória durante a execução do software. Uma maneira simples de solucionar esse problema consiste na utilização de funções hash unidirecionais, que são aplicadas às senhas tão logo elas sejam digitadas, gerando uma mensagem de resumo que é armazenada em banco de dados. Entretanto, esse sistema ainda é suscetível a ataques de dicionário, permitindo a quebra de senhas frágeis.

Provas

Caderno Container