Foram encontradas 50 questões.

"Em fases anteriores, as atividades humanas dependeram da técnica e da ciência"; esse segmento do texto permite inferir que:

Provas

Os advérbios em –mente são formados a partir das formas femininas dos adjetivos. Os advérbios do texto em que se pode ver essa formação é:

Provas

"apesar do grau diferente de complexidade"; a frase em que NÃO se manteve o sentido original do segmento destacado é:

Provas

Os estudos empíricos se referem aos estudos:

Provas

Considere o diagrama ER abaixo, construído no ER-Win sob a opção Methodology IE. O script que melhor traduz esse diagrama num esquema relacional é:

Provas

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: NCE-UFRJ

Orgão: CEPEL

Considere que um aplicativo construído sobre o Microsoft Access deve ser distribuído com seu código protegido, de modo que seus usuários não possam (mesmo que tenham permissão completa de acesso ao banco) visualizar nem alterar as definições e trechos de código VB presentes no banco de dados. Isso pode ser obtido através da:

Provas

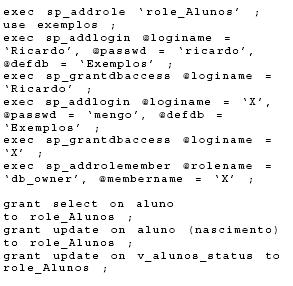

Considere que os comandos SQL a seguir tenham sido corretamente executados no SQL Server.

Considere então as seguintes afirmativas:

I. v_alunos_status não pode ser uma view;

II. o usuário X pode remover alguns registros da tabela aluno, mas não pode remover todos os registros;

III. o usuário X pode ler da tabela aluno;

IV. o usuário X pode executar o comando rollback transaction;

V. nascimento pode ser uma coluna ou uma constraint da tabela aluno.

Pode-se concluir que:

Provas

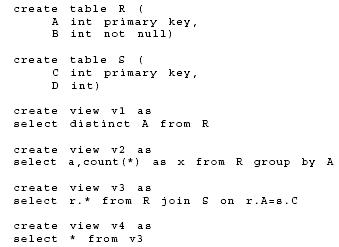

Considere que os comandos SQL a seguir tenham sido corretamente executados no SQL Server.

Sobre as views definidas, pode-se concluir que:

Provas

Considere a árvore B, de ordem 2, mostrada abaixo juntamente com as chaves sendo indexadas presentes em cada nó.

Após a inserção da chave 1 na referida árvore, as chaves no nó raiz da árvore resultante são:

Provas

Considere as seguintes afirmativas sobre alguns serviços e protocolos de rede do Windows 2000 Server:

I. A porta padrão do protocolo http é a 80, podendo ser configurada para outro valor pelo administrador do servidor IIS.

II. O protocolo https permite a comunicação criptografada entre o servidor IIS e um browser cliente (por exemplo, o Internet Explorer).

III. O utilitário padrão do Windows telnet.exe tem a função de permitir a abertura de uma sessão remota em outro computador através da rede.

É/são correta(s) somente a(s) afirmativa(s):

Provas

Caderno Container