Foram encontradas 40 questões.

- Equipamentos de RedeRoteador

- Protocolos e ServiçosConfiguração de RedeDHCP: Dynamic Host Configuration Protocol

- Protocolos e ServiçosRedes, Roteamento e TransporteNAT: Network Address Translation

- TCP/IPIPv4

Você está configurando uma rede WIFI de uma pequena empresa. Para tanto, você instala um Roteador WIFI com atribuição automática de endereços IPv4 para a rede interna, e também configura para que o Roteador obtenha o endereço que a operadora contratada para conexão com a Internet disponibiliza. Para que os clientes internos consigam navegar na rede pública Internet, também é necessário ativar no Roteador a função de:

Provas

As instituições que zelam pelas melhores práticas na área de cabeamento estruturado lançam normas e orientações quanto à forma de instalação, desempenho, entre outras características. Em relação ao cabeamento com fibra-óptica, analise as afirmativas abaixo sobre os tipos comuns que são referenciados nas normas.

I. Fibra monomodo.

II. Fibra multimodo.

III. Fibra anymodo.

Estão corretas as afirmativas:

Provas

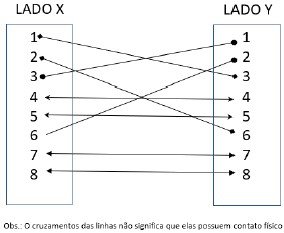

Avalie a figura a seguir.

A figura mostra um cabo de rede Categoria 5e com conectores RJ45 em suas extremidades. Dessa figura, analise as afirmativas abaixo.

I. Trata-se de um cabo crossover com padrão T568A no lado X e T568B no lado Y.

II. Como não se tem a informação das cores nas ligações é impossível afirmar que o cabo está montado de forma correta.

III. Apenas a conexão entre Switches pode assumir a configuração apresentada.

Estão corretas as afirmativas:

Provas

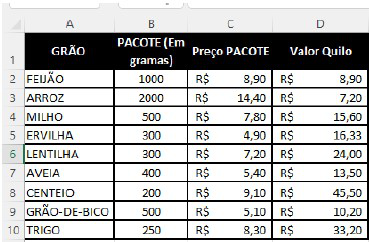

Um comerciante está tendo que criar uma forma de referenciar o peso x valor da mercadoria. Para tanto ele criou que segue, onde, a partir dos dados da embalagem (pacote) ele tem uma referência em peso versus valor na mesma proporção. A fórmula que ele deve colocar na célula D2, e em seguida arrastar para as demais células é a indicada na alternativa:

Provas

São programas de software ou dispositivos de hardware que tem o poder de examinar e filtrar informações trafegadas de uma conexão de usuários com a Internet. Estes programas representam a primeira linha de defesa, visto que podem impedir que um programa ou invasor mal-intencionado obtenha acesso à sua rede e informações antes que qualquer dano potencial seja causado. A estes programas damos o nome de:

Provas

Geralmente conseguimos saber, através da extensão de um arquivo (exemplo: jack.com | .com é a extensão), qual software foi utilizado para elaborá-lo. Dentro deste tópico temos os arquivos que podem ter vários quadros animados, e isso permite que eles funcionem como pequenos vídeos leves e repetitivos. Estes arquivos recebem a extensão:

Provas

Muitas vezes, quando acessamos um site na Internet, nos deparamos com as mensagens a seguir. Este tipo de mensagem, embora ameaçadora, que dizer o que se descreve em:

![]()

Provas

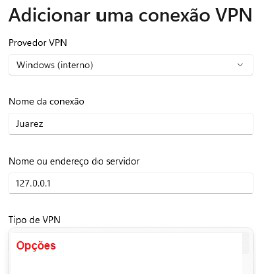

O tema Segurança da Informação nunca foi tão explorado como nos últimos anos. Um dos assuntos ventilados é a VPN (Virtual Private Network / Rede Privada Virtual). A imagem abaixo apresenta uma opção de criação de VPN no Sistema Operacional Windows. As opções que são possíveis se encontram listadas nas alternativas, exceção feita à alternativa:

Provas

Disciplina: TI - Segurança da Informação

Banca: IBFC

Orgão: Câm. Itatiba-SP

- Backup e RecuperaçãoConceitos e Fundamentos de Backup

- Backup e RecuperaçãoTipos de BackupBackup Diferencial

- Backup e RecuperaçãoTipos de BackupBackup Incremental

Atualmente, as empresas contam com muitos serviços de backup, local, remoto, na nuvem, entre outros. Parâmetros como custo, desempenho e disponibilidade são considerados quando uma empresa está pensando na plataforma de backup. Das possibilidades apresentadas a seguir, analise as afirmativas abaixo e assinale a alternativa correta.

I. Os backups de espelhamento são um espelho da origem da cópia. Isso quer dizer que quando um arquivo é excluído na origem ele também é excluído no backup.

II. No backup diferencial copia-se todos os dados alterados desde o backup completo anterior. Ele se diferencia do backup incremental pois cria a cópia de segurança dos arquivos modificados desde o último backup. No backup diferencial continua se copiando os arquivos alterados desde o último backup completo. Com isso conclui-se que o backup diferencial armazena mais dados do que um incremental, e isso exige mais espaço e tempo para ser concluído.

III. Backup por FTP. Este é um tipo de backup onde o processo de cópia dos arquivos é feito por meio da internet para um servidor FTP através das portas TCP 67, 68. Normalmente, o servidor FTP está localizado em um data center comercial, longe dos dados de origem que estão sendo armazenados em backup.

Estão corretas as afirmativas:

Provas

Sobre o monitor de desempenho do Windows (versões mais novas), é verdade o que se afirma em:

I. É possível usar o Monitor de Desempenho para visualizar dados de desempenho em tempo real ou de um arquivo de log.

II. É possível criar conjuntos de coletores de dados para configurar e agendar o contador de desempenho.

III. É possível rastrear os eventos e a coleta de dados de configuração, de modo que se possa analisar os resultados e ver relatórios.

Estão corretas as afirmativas:

Provas

Caderno Container