Foram encontradas 80 questões.

- Banco de Dados RelacionalACIDIsolamento

- Banco de Dados RelacionalTransaçõesControle de Concorrência

- Banco de Dados RelacionalTransaçõesLocking

Num sistema gerenciador de bancos de dados, o mecanismo de lock (bloqueio) viabiliza a obtenção de uma importante propriedade das transações. Essa propriedade é:

Provas

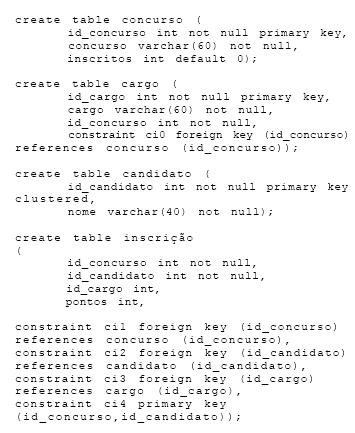

Nas questões 51 até 54 considere um banco de dados simplificado referente ao controle de concursos, constituído pelas tabelas Concurso, Cargo, Candidato e Inscrição, criadas pelo script SQL mostrado abaixo.

A chave primária da tabela candidato foi definida com a opção clustered, que provoca a criação de um índice que armazena os próprios registros na árvore de indexação. Considere as seguintes afirmativas sobre índices clustered no MS SQL Server:

I. São adequados quando os valores usados como chaves indexadoras são freqüentemente alterados;

II. Uma tabela pode ter mais de uma coluna com índices desse tipo;

III. As chaves não determinam a ordem física na qual os registros ficam armazenados.

Sobre as afirmativas acima, pode-se concluir que:

Provas

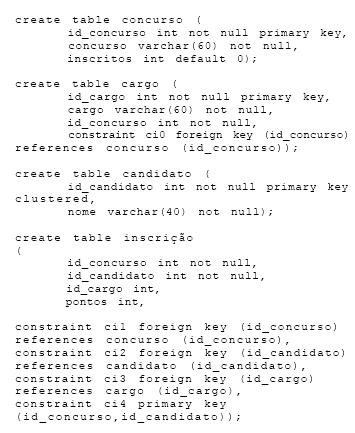

Nas questões 51 até 54 considere um banco de dados simplificado referente ao controle de concursos, constituído pelas tabelas Concurso, Cargo, Candidato e Inscrição, criadas pelo script SQL mostrado abaixo.

Suponha que um candidato inscrito no concurso 2 não possa ter inscrições nos demais concursos. O comando que remove as inscrições de outros concursos para os candidatos inscritos no concurso 2 é:

Provas

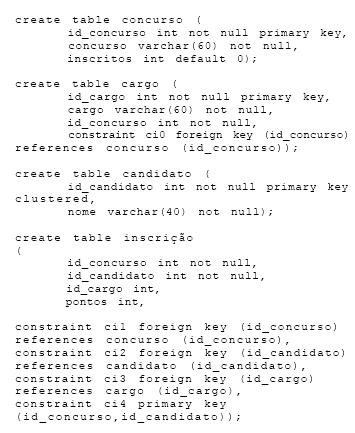

Nas questões 51 até 54 considere um banco de dados simplificado referente ao controle de concursos, constituído pelas tabelas Concurso, Cargo, Candidato e Inscrição, criadas pelo script SQL mostrado abaixo.

A execução do comando SQL

Provas

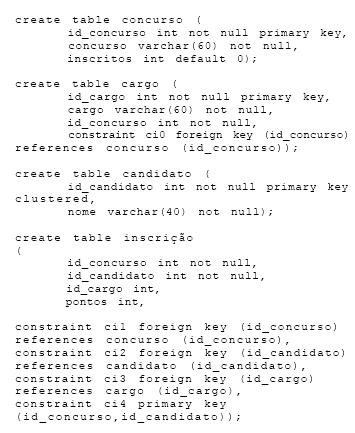

Nas questões 51 até 54 considere um banco de dados simplificado referente ao controle de concursos, constituído pelas tabelas Concurso, Cargo, Candidato e Inscrição, criadas pelo script SQL mostrado abaixo.

No MS SQL Server, o comando SQL que atualiza corretamente o atributo inscritos na tabela concurso

Provas

Em relação a IDS e IPS, é correto afirmar que:

Provas

- Conceitos BásicosTerminologiaImpacto

- GestãoGestão de Continuidade de NegóciosBIA: Análise de Impacto nos Negócios

Uma ferramenta de gestão da segurança da informação utilizada para análise de impactos, é:

Provas

- Certificado DigitalAssinatura Digital

- CriptografiaCriptografia AssimétricaDSA: Digital Signature Algorithm

Um algoritmo usado para realizar assinaturas digitais é:

Provas

- Modelo TCP/IPIntrodução ao Modelo TCP/IP

- Modelo TCP/IPModelo TCP/IP: Camada de Rede

- Segurança de RedesAutenticação de Rede

- TCP/IPConceitos e Especificações do IP

Uma vulnerabilidade presente no protocolo TCP/IP é:

Provas

- Certificado DigitalFundamentos: Certificado Digital

- Certificado DigitalInfraestrutura de Chaves Públicas (PKI)

- Certificado DigitalPadrão X.509

- CriptografiaCriptografia Assimétrica

A criação de um certificado digital é baseada na tecnologia de:

Provas

Caderno Container