Foram encontradas 120 questões.

Julgue o item a seguir, que trata da segurança da informação.

O armazenamento de dados em nuvens (cloudstorage) representa hoje um benefício tanto para o acesso a informações a partir de qualquer lugar em que se tenha acesso à Internet quanto para a segurança dessas informações, pois permite que uma cópia de segurança delas seja mantida em outra área de armazenamento, apesar de requerer cuidados quanto a controle de versão.

Provas

Questão presente nas seguintes provas

Julgue o item a seguir, que trata da segurança da informação.

O Firefox é um navegador que possui integrado a ele um sistema de controle de vírus de páginas em HTML da Internet, o qual identifica, por meio de um cadeado localizado na parte inferior da tela, se o sítio é seguro ou não.

Provas

Questão presente nas seguintes provas

- Conceitos BásicosFundamentos de Segurança da Informação

- Conceitos BásicosPrincípiosConfidencialidade

Julgue o item a seguir, que trata da segurança da informação.

Para que haja maior confidencialidade das informações, estas devem estar disponíveis apenas para as pessoas a que elas forem destinadas.

Provas

Questão presente nas seguintes provas

Julgue o item a seguir, que trata da segurança da informação.

Antispywares são softwares que monitoram as máquinas de possíveis invasores e analisam se, nessas máquinas, há informações armazenadas indevidamente e que sejam de propriedade do usuário de máquina eventualmente invadida.

Provas

Questão presente nas seguintes provas

Com relação a noções básicas de informática, julgue o item que se segue.

O Google contém um software que permite ao usuário encontrar e gerenciar arquivos em sua própria máquina, a exemplo do que o Windows Explorer faz; no entanto, permite o acesso geral na Internet apenas a páginas e arquivos armazenados e liberados pelos proprietários.

Provas

Questão presente nas seguintes provas

Com relação a noções básicas de informática, julgue o item que se segue.

De modo geral, os arquivos que um usuário produz ao usar determinado software devem ser gravados na mesma área destinada à instalação desse software. Assim, por exemplo, se o usuário tiver o software X instalado em subpastas contidas na pasta Aplic_1, os arquivos que ele produzir ao utilizar o software X deverão ser gravados na pasta Aplic_1, para facilitar e agilizar a leitura desses arquivos pelo referido software.

Provas

Questão presente nas seguintes provas

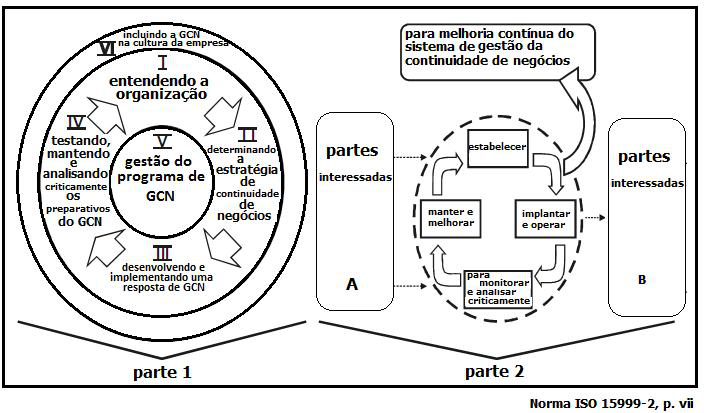

Tendo como referência a figura acima, julgue os itens que se seguem, a respeito do ciclo de vida da GCN.

Na figura, I corresponde ao elemento que garante que o programa de GCN esteja alinhado aos objetivos, às obrigações e às responsabilidades legais da organização

Provas

Questão presente nas seguintes provas

A política de gestão da continuidade de negócios (GCN), proposta pela direção administrativa da empresa, deve ser aprovada pela alta direção e, em seguida, comunicada somente aos empregados da área de TI, já que o sigilo é imprescindível para o seu sucesso.

Provas

Questão presente nas seguintes provas

- Conceitos BásicosFundamentos de Segurança da Informação

- Conceitos BásicosPrincípiosConfidencialidade

- Conceitos BásicosPrincípiosDisponibilidade

- Conceitos BásicosPrincípiosIntegridade

A segurança da informação pode ser entendida como uma atividade voltada à preservação de princípios básicos, como confidencialidade, integridade e disponibilidade da informação

Provas

Questão presente nas seguintes provas

Um incidente, também conhecido como evento de segurança da informação, é definido como a ocorrência de uma situação inesperada, com a qual a organização não estava preparada para lidar

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container