Foram encontradas 100 questões.

- VirtualizaçãoHyper-V

- VirtualizaçãoRedes em Ambientes Virtualizados

- WindowsWindows ServerWindows Server 2008

No Windows Server 2008 R2 um dos recursos que melhoram o desempenho da rede no ambiente de virtualização, é

Provas

O gerenciamento de identidade sempre foi uma das tarefas mais críticas das redes baseadas no Windows. As implicações de um sistema de gerenciamento de identidades mal administrado estão entre as principais preocupações relacionadas à segurança em qualquer organização. O Windows Server 2008 R2 possui várias melhorias no gerenciamento de identidade nos Serviços de Domínio Active Directory. Uma dessas melhorias é que

Provas

- Sistemas DistribuídosAlta Disponibilidade

- Sistemas DistribuídosCluster Ativo-Passivo

- VirtualizaçãoHyper-V

- VirtualizaçãoVirtualização Assistida por Hardware

- WindowsWindows ServerClustering de Failover

Começando no Windows Server 2008, a virtualização de computadores com a tecnologia Hyper-V tornou-se parte integrante do sistema operacional. Agora, o Hyper-V foi atualizado como parte do Windows Server 2008 R2. O novo Hyper-V é a tecnologia capacitadora de um dos principais recursos do Windows Server 2008 R2:

Provas

- Protocolos e ServiçosMultimídia e StreamingRTSP: Real Time Streaming Protocol

- Protocolos e ServiçosRedes, Roteamento e TransporteMPLS: Multiprotocol Label Switching

- Protocolos e ServiçosRedes, Roteamento e TransporteOSPF: Open Shortest Path First

- TCP/IPFundamentos de Roteamento

Texto 1:

Usando o processo de inundação, cada roteador informa todos os outros roteadores de sua área sobre seus vizinhos e custos. Essas informações permitem que cada roteador construa o grafo para a(s) sua(s) área(s) e calcule o caminho mais curto. A área do backbone faz o mesmo. Além disso, os roteadores do backbone aceitam as informações dos roteadores de borda de área para calcular a melhor rota entre cada roteador do backbone até cada um dos outros roteadores. Essas informações são propagadas para os roteadores de borda de área, que as divulgam em suas áreas. Usando essas informações, um roteador prestes a enviar um pacote entre áreas pode selecionar o melhor roteador de saída para o backbone.

Texto 2:

Durante a operação normal, cada roteador emite periodicamente por inundação uma mensagem para cada um de seus roteadores adjacentes informando seu estado e fornecendo os custos usados no banco de dados da topologia. As mensagens enviadas são confirmadas, a fim de torná-las confiáveis. Cada mensagem tem um número de sequência, e assim o roteador pode ver se a mensagem recebida é mais antiga ou mais recente do que a atual. Os roteadores também enviam essas mensagens quando uma linha é ativada ou desativada, ou quando seus custos se alteram.

O protocolo abordado no Texto 1 e o tipo de mensagem descrita no Texto 2 são, respectivamente,

Provas

Servidores de nomes armazenam informações sobre alguma parte do espaço de nomes de domínio (uma ou mais zonas), que são obtidas a partir de um arquivo local ou de outro servidor de nomes. Esses servidores são máquinas que conhecem um pouco da estrutura hierárquica de nomes de domínio e podem, portanto, ajudar na descoberta de um mapeamento nome/IP ou IP/nome. Os servidores de nomes executam uma implementação do DNS. Uma das implementações de código aberto mais utilizadas atualmente é o

Provas

O protocolo SNMP funciona de acordo com um modelo operacional simples chamado modelo de leitura escrita ou modelo fetch-store. A informação de gerência mantida pelos agentes consiste de variáveis com valores. O protocolo permite ler (GET) o valor de cada variável ou alterar (SET) seu valor. Dentre as variáveis há uma de gerência que determina o estado desejado para um enlace de comunicação. Se o valor 1 for escrito nessa variável num determinado agente e para uma determinada interface de comunicação, isso significa que desejamos que o enlace esteja up. Ao escrever o valor 2 o enlace se torna down. Está variável é a

Provas

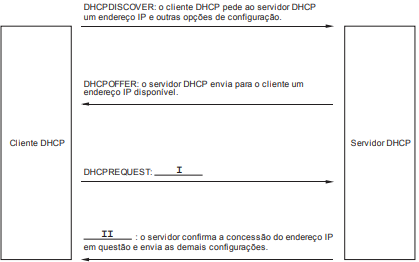

O Dynamic Host Configuration Protocol (DHCP) é um protocolo de comunicação que permite que administradores de rede gerenciem de forma central e automática a atribuição das configurações do software TCP/IP das máquinas de uma rede. Considere a figura a seguir que apresenta o diagrama de uma sessão DHCP típica entre cliente e servidor DHCP:

Na representação da troca de mensagens estabelecida, as lacunas I e II são preenchidas correta e respectivamente com

Provas

Cada nó de uma rede com arquitetura TCP/IP precisa dispor de uma tabela de roteamento para poder encaminhar corretamente datagramas IP através da rede. Cada máquina/roteador mantém uma tabela de roteamento onde é indicada a menor distância conhecida até cada rede destino e que conexão usar para chegar lá. Essa menor distância é a chamada métrica do roteamento dinâmico, e, no caso do RIP, é definida como sendo

Provas

O modelo OSI trata da interconexão de sistemas abertos, ou seja, sistemas que estão abertos à comunicação com outros sistemas. Há um conjunto de questões tratadas mais adequadamente em cada uma de suas camadas. Uma das principais questões tratadas na camada de enlace de dados é como

Provas

Ao instalar um software obtido da Internet, um usuário percebeu que um segundo software indesejado havia sido instalado, que é executado mesmo sem ser acionado pelo usuário. O usuário consultou se o nome do programa constava na lista de programas visualizada pelo menu Iniciar do Windows 7 em português e encontrou o software, porém, não havia na barra de atividades a opção de desinstalação. Para remover esse software indesejado o usuário deve

Provas

Caderno Container