Foram encontradas 70 questões.

Uma Árvore Binária é uma árvore vazia (sem nós) ou é uma árvore com um nó raiz conectado a um par

de árvores binárias, denominadas subárvore esquerda e subárvore direita desse nó.

Adaptado de ZIVIANI, N. Projeto de algoritmos: com implementações em JAVA e C++. Porto Alegre: +A Educação – Cengage Learning Brasil, 2012.

Uma Árvore de Busca Binária (ABB) é um caso especial de uma árvore binária, em que, para cada nó, a seguinte propriedade é verdadeira: todos os registros com chaves menores do que a chave deste nó estão em sua subárvore esquerda e todos os registros com chaves maiores estão em sua subárvore direita. O caminhamento em uma ABB é uma forma sistemática de “visitar” todos os nós dessa árvore. Há três métodos bem conhecidos para realizar esse caminhamento: 1) pré-ordem, 2) em-ordem e 3) pós-ordem.

Considere que os seguintes registros numéricos (50, 30, 70, 20, 40, 10, 35, 60, 80, 65, 5) foram inseridos em uma ABB inicialmente vazia, registro a registro, da esquerda para a direita.

O caminhamento pré-ordem irá processar os registros dessa árvore na seguinte ordem:

Adaptado de ZIVIANI, N. Projeto de algoritmos: com implementações em JAVA e C++. Porto Alegre: +A Educação – Cengage Learning Brasil, 2012.

Uma Árvore de Busca Binária (ABB) é um caso especial de uma árvore binária, em que, para cada nó, a seguinte propriedade é verdadeira: todos os registros com chaves menores do que a chave deste nó estão em sua subárvore esquerda e todos os registros com chaves maiores estão em sua subárvore direita. O caminhamento em uma ABB é uma forma sistemática de “visitar” todos os nós dessa árvore. Há três métodos bem conhecidos para realizar esse caminhamento: 1) pré-ordem, 2) em-ordem e 3) pós-ordem.

Considere que os seguintes registros numéricos (50, 30, 70, 20, 40, 10, 35, 60, 80, 65, 5) foram inseridos em uma ABB inicialmente vazia, registro a registro, da esquerda para a direita.

O caminhamento pré-ordem irá processar os registros dessa árvore na seguinte ordem:

Provas

Questão presente nas seguintes provas

- Fundamentos de ProgramaçãoEstruturas de DadosDefinição: Estrutura de Dados

- Fundamentos de ProgramaçãoEstruturas de DadosEstrutura de Dados: Fila

Segundo Ziviani (2012, p. 98), “uma fila é uma estrutura de dados em que todas as inserções são

realizadas em uma de suas extremidades (final da fila), enquanto que todas as retiradas e acessos são

realizados na outra extremidade da estrutura (início da fila)”.

ZIVIANI, N. Projeto de algoritmos: com implementações em JAVA e C++. Porto Alegre: +A Educação – Cengage Learning Brasil, 2012.

O conjunto básico de operações de uma fila é:

• criar(): cria uma fila vazia; • enfileirar(f, x): enfileira o item x no final da fila f; • desenfileirar(f): desenfileira o item do início da fila f e o retorna; • inicio(f): retorna o item do início da fila f, sem retirá-lo.

Considere a seguinte sequência de operações sobre uma fila f vazia: enfileirar(f, 4); enfileirar(f, 7); enfileirar(f, 2); desenfileirar(f); enfileirar(f, 9); inicio(f); desenfileirar(f); enfileirar(f, 5); enfileirar(f, 6); desenfileirar(f); enfileirar(f, inicio(f)).

Assinale a alternativa que representa CORRETAMENTE o conteúdo da fila, do início para o final, após a execução de todas as operações acima mencionadas:

ZIVIANI, N. Projeto de algoritmos: com implementações em JAVA e C++. Porto Alegre: +A Educação – Cengage Learning Brasil, 2012.

O conjunto básico de operações de uma fila é:

• criar(): cria uma fila vazia; • enfileirar(f, x): enfileira o item x no final da fila f; • desenfileirar(f): desenfileira o item do início da fila f e o retorna; • inicio(f): retorna o item do início da fila f, sem retirá-lo.

Considere a seguinte sequência de operações sobre uma fila f vazia: enfileirar(f, 4); enfileirar(f, 7); enfileirar(f, 2); desenfileirar(f); enfileirar(f, 9); inicio(f); desenfileirar(f); enfileirar(f, 5); enfileirar(f, 6); desenfileirar(f); enfileirar(f, inicio(f)).

Assinale a alternativa que representa CORRETAMENTE o conteúdo da fila, do início para o final, após a execução de todas as operações acima mencionadas:

Provas

Questão presente nas seguintes provas

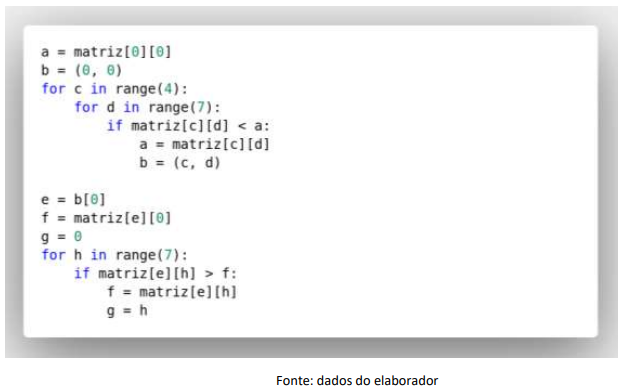

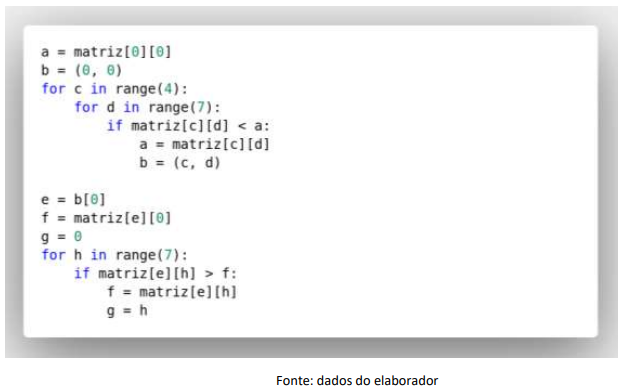

Uma matriz é uma variável composta homogênea multidimensional. Define-se o elemento MINMAX de

uma matriz como o maior elemento da linha em que se encontra o menor elemento da matriz. O código

em Python, abaixo, tem como objetivo calcular o MINMAX de uma matriz 4x7.

Considerando o código acima, a variável que representa o valor MINMAX é

Considerando o código acima, a variável que representa o valor MINMAX é

Provas

Questão presente nas seguintes provas

Considere a seguinte situação hipotética:

Um desenvolvedor PHP deseja implementar uma autenticação segura de usuários. Para tanto, implementou o trecho de código para armazenamento seguro da senha, conforme a seguir.

$hash = password_hash($senha, PASSWORD_BCRYPT);

$stmt = $pdo->prepare("INSERT INTO users (user, password) VALUES(?, ?)");

$stmt->execute([$user, $hash]);

Após a etapa de cadastro, é preciso implementar a funcionalidade de autenticação. Considerando o Open Worldwide Application Security Project (OWASP), assinale a opção que representa a IMPLEMENTAÇÃO MAIS SEGURA para inicialização da sessão de usuário:

Um desenvolvedor PHP deseja implementar uma autenticação segura de usuários. Para tanto, implementou o trecho de código para armazenamento seguro da senha, conforme a seguir.

$hash = password_hash($senha, PASSWORD_BCRYPT);

$stmt = $pdo->prepare("INSERT INTO users (user, password) VALUES(?, ?)");

$stmt->execute([$user, $hash]);

Após a etapa de cadastro, é preciso implementar a funcionalidade de autenticação. Considerando o Open Worldwide Application Security Project (OWASP), assinale a opção que representa a IMPLEMENTAÇÃO MAIS SEGURA para inicialização da sessão de usuário:

Provas

Questão presente nas seguintes provas

Os princípios de Privacy by Design devem ser refletidos no processo de desenvolvimento de aplicações

Web. Quando adotados, seu objetivo é justamente garantir a proteção dos dados desde a concepção

do projeto. Ela é uma grande aliada no auxílio à adequação à LGPD.

Adaptado: Ministério da Gestão e da Inovação em Serviços Públicos (MGI). Programa de Privacidade e Segurança da Informação: Guia de Requisitos Mínimos de Privacidade e Segurança da Informação para Aplicações Web. Versão 2.0. Brasília, abril de 2022.

Considerando a metodologia Privacy by Design e os guias do Programa Privacidade e Segurança da Informação (PPSI), analise as proposições a seguir:

I- O princípio “proativo, não reativo” é caracterizado por não esperar que riscos de privacidade se concretizem para agir.

II- O princípio "privacidade incorporada ao design" versa que a privacidade deve ser acoplada ao software, após o acontecimento de um incidente.

III- O princípio da "visibilidade e transparência” determina que todo tratamento de dados pessoais deve estar de acordo com as promessas e os objetivos declarados.

IV-O princípio "privacidade como configuração padrão" busca garantir que, ao disponibilizar um sistema, este contenha nativamente as configurações mais seguras de privacidade.

V- O princípio "funcionalidade total" reconhece que a implementação de todos os controles de segurança não garante o máximo de segurança à privacidade.

Marque a alternativa CORRETA:

Adaptado: Ministério da Gestão e da Inovação em Serviços Públicos (MGI). Programa de Privacidade e Segurança da Informação: Guia de Requisitos Mínimos de Privacidade e Segurança da Informação para Aplicações Web. Versão 2.0. Brasília, abril de 2022.

Considerando a metodologia Privacy by Design e os guias do Programa Privacidade e Segurança da Informação (PPSI), analise as proposições a seguir:

I- O princípio “proativo, não reativo” é caracterizado por não esperar que riscos de privacidade se concretizem para agir.

II- O princípio "privacidade incorporada ao design" versa que a privacidade deve ser acoplada ao software, após o acontecimento de um incidente.

III- O princípio da "visibilidade e transparência” determina que todo tratamento de dados pessoais deve estar de acordo com as promessas e os objetivos declarados.

IV-O princípio "privacidade como configuração padrão" busca garantir que, ao disponibilizar um sistema, este contenha nativamente as configurações mais seguras de privacidade.

V- O princípio "funcionalidade total" reconhece que a implementação de todos os controles de segurança não garante o máximo de segurança à privacidade.

Marque a alternativa CORRETA:

Provas

Questão presente nas seguintes provas

Considere a seguinte situação hipotética:

Um desenvolvedor precisa disponibilizar uma API REST que transmite dados pessoais de alunos em uma Instituição Federal de Ensino Superior. O requisito de segurança definido é garantir criptografia dos dados durante o tráfego entre cliente e servidor, atendendo às boas práticas e normas de proteção de dados. A configuração mínima e CORRETA para garantir esse requisito é:

Um desenvolvedor precisa disponibilizar uma API REST que transmite dados pessoais de alunos em uma Instituição Federal de Ensino Superior. O requisito de segurança definido é garantir criptografia dos dados durante o tráfego entre cliente e servidor, atendendo às boas práticas e normas de proteção de dados. A configuração mínima e CORRETA para garantir esse requisito é:

Provas

Questão presente nas seguintes provas

Considere a seguinte situação hipotética:

Um desenvolvedor está criando um formulário de login, utilizando o PHP. Ele construiu uma consulta SQL, concatenando diretamente os valores informados pelo usuário. Considerando o Open Worldwide Application Security Project (OWASP), analise o código fonte a seguir:

$query = "SELECT * FROM usuario WHERE login = '$usuario' AND senha = '$senha'";

Marque a alternativa que expressa a prática mais adequada para evitar injeção SQL:

Um desenvolvedor está criando um formulário de login, utilizando o PHP. Ele construiu uma consulta SQL, concatenando diretamente os valores informados pelo usuário. Considerando o Open Worldwide Application Security Project (OWASP), analise o código fonte a seguir:

$query = "SELECT * FROM usuario WHERE login = '$usuario' AND senha = '$senha'";

Marque a alternativa que expressa a prática mais adequada para evitar injeção SQL:

Provas

Questão presente nas seguintes provas

Considere a seguinte situação hipotética:

Uma equipe de desenvolvimento está adotando pipelines de Integração Contínua (CI) para aprimorar suas entregas e reduzir falhas em produção. Considerando esse contexto, analise as afirmações a seguir sobre práticas e conceitos relacionados ao uso de pipelines de CI. Classifique cada uma como verdadeira (V) ou falsa (F):

( ) O uso de pipelines CI garante que não existam falhas em produção, já que todos os testes automatizados foram aprovados antes da transição.

( ) A prática de build once, deploy many busca assegurar a consistência entre os ambientes de desenvolvimento, homologação (staging) e produção.

( ) A execução de testes de unidade e de testes de integração no pipeline é considerada uma prática recomendada no contexto DevOps.

( ) A execução paralela de jobs em CI reduz o tempo total de processamento, mas pode introduzir variações nos resultados quando existem dependências mal gerenciadas entre as etapas.

( ) A CI inclui a configuração e a implantação de um aplicativo em um pipeline de produção, dispensando a compilação e o teste.

Assinale a alternativa CORRETA:

Uma equipe de desenvolvimento está adotando pipelines de Integração Contínua (CI) para aprimorar suas entregas e reduzir falhas em produção. Considerando esse contexto, analise as afirmações a seguir sobre práticas e conceitos relacionados ao uso de pipelines de CI. Classifique cada uma como verdadeira (V) ou falsa (F):

( ) O uso de pipelines CI garante que não existam falhas em produção, já que todos os testes automatizados foram aprovados antes da transição.

( ) A prática de build once, deploy many busca assegurar a consistência entre os ambientes de desenvolvimento, homologação (staging) e produção.

( ) A execução de testes de unidade e de testes de integração no pipeline é considerada uma prática recomendada no contexto DevOps.

( ) A execução paralela de jobs em CI reduz o tempo total de processamento, mas pode introduzir variações nos resultados quando existem dependências mal gerenciadas entre as etapas.

( ) A CI inclui a configuração e a implantação de um aplicativo em um pipeline de produção, dispensando a compilação e o teste.

Assinale a alternativa CORRETA:

Provas

Questão presente nas seguintes provas

Considere a seguinte situação hipotética:

Um administrador de banco de dados está implementando uma rotina no PostgreSQL 15 para automatizar operações financeiras em uma tabela chamada conta. A necessidade é criar uma Stored Procedure chamada, aumenta_saldo, que receba como parâmetros o identificador de uma conta (id_conta) e o valor a ser acrescido ao saldo da respectiva conta.

Assinale a opção que apresenta a forma CORRETA de criar essa Stored Procedure:

Um administrador de banco de dados está implementando uma rotina no PostgreSQL 15 para automatizar operações financeiras em uma tabela chamada conta. A necessidade é criar uma Stored Procedure chamada, aumenta_saldo, que receba como parâmetros o identificador de uma conta (id_conta) e o valor a ser acrescido ao saldo da respectiva conta.

Assinale a opção que apresenta a forma CORRETA de criar essa Stored Procedure:

Provas

Questão presente nas seguintes provas

Considere a seguinte situação hipotética:

Um analista de sistemas precisa consultar uma base de dados no MongoDB (versão 8.0) para recuperar todos os documentos da coleção db.aluno, em que os alunos tenham idade maior que 20. Além disso, os resultados devem ser exibidos em ordem ascendente pelo campo curso.

Considerando que, apenas os campos idade e curso, são utilizados na consulta, assinale a alternativa que apresenta CORRETAMENTE o comando necessário:

Um analista de sistemas precisa consultar uma base de dados no MongoDB (versão 8.0) para recuperar todos os documentos da coleção db.aluno, em que os alunos tenham idade maior que 20. Além disso, os resultados devem ser exibidos em ordem ascendente pelo campo curso.

Considerando que, apenas os campos idade e curso, são utilizados na consulta, assinale a alternativa que apresenta CORRETAMENTE o comando necessário:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container