Foram encontradas 40 questões.

Provas

Provas

Provas

Provas

- InternetMecanismos de Busca

- InternetNavegadores (Browsers)Google Chrome

- InternetNavegadores (Browsers)Internet Explorer

Considere as seguintes afirmativas:

I – Os programas navegadores da web também são conhecidos como “browsers”.

II – O Internet Explorer e o Google Chrome são exemplos de programas navegadores da web.

III – A principal função do programa navegador é colocar ao alcance do usuário de forma rápida e simples toda informação carregada ou incluída na web, por usuários e criadores de todo mundo.

É correto afirmar que:

Provas

Considere o texto abaixo:

Escândalo dos programas de vigilância da NSA em 2013

Em 5 de junho de 2013, o jornalista americano Glenn Greenwald, através do The Guardian e juntamente com vários outros jornais incluindo o The New York Times, The Washington Post, Der Spiegel, iniciou a publicação das revelações da vigilância global americana que inclui inúmeros programas de vigilância eletrônica ao redor do mundo, executados pela Agência de Segurança Nacional (NSA). Um dos primeiros programas revelados foi o chamado PRISM. Os programas de vigilância que vieram às claras através dos documentos fornecidos por Edward Joseph Snowden, técnico em redes de computação que nos últimos quatro anos trabalhou em programas da NSA entre cerca de 54 mil funcionários de empresas privadas subcontratadas - como a Booz Allen Hamilton e a Dell Corporation. Os documentos revelados por Snowden mostram a existência de os inúmeros programas visando à captação de dados, e-mails, ligações telefônicas e qualquer tipo de comunicação entre cidadãos a nível mundial.

Através da publicação desses documentos foi trazida ao conhecimento publico a vasta dimensão do sistema de Vigilância global americano. A coleta de dados, descrita por Snowden, começou em 1992, durante a administração do presidente George H. W. Bush; embora, a CIA já fizesse espionagem industrial desde os anos 80, a NSA massificou a espionagem industrial e financeira com o avanço da tecnologia.

Em 2015, novos documentos divulgados citam que a NSA planejava usar lojas de aplicativos (como a Play Store, do sistema Android) para injetar malwares, rastreando os dados trocados entre os servidores e os usuários.

Disponível em: https://pt.wikipedia.org/wiki/Ag%C3%AAncia_de_Seguran%C3%A7a_Nacional

Em se tratando de computadores, assinale a alternativa que possui apenas elementos envolvidos no processo de comunicação.

Provas

O ______________ é um serviço que permite a leitura, envio e gerenciamento de e-mails através de um ____________ na página da internet. A vantagem é que você não precisa estar em seu computador para ler os e-mails. Você pode ler e enviar ____________ a partir de qualquer computador conectado à ____________.

Em sequência, as palavras que completam CORRETAMENTE essas lacunas são:

Provas

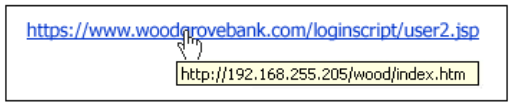

Com relação aos tipos de pragas virtuais. Ao ler seus e-mails, o usuário verificou que recebeu uma mensagem um pouco estranha, acha que pode ser um golpe que visa roubar suas informações pessoais (roubo de identidade). E mostrou o seguinte link ao técnico de laboratório:

No exemplo acima (imagem), observe que colocar (sem clicar) o ponteiro do mouse sobre o link revela o endereço Web real, conforme exibido na caixa com o plano de fundo amarelo. Nesse tipo de mensagem de e-mail, o destinatário é direcionado a um site fraudulento no qual são solicitados a fornecer informações pessoais, por exemplo, o número ou a senha de uma conta. Isso é um caso típico de:

Provas

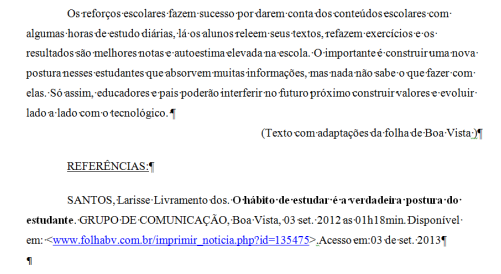

O texto abaixo foi produzido no Microsoft Office 2010, os caracteres mostrados na imagem abaixo são marcas de formatação, o procedimento para ocultar essas marcas, fazendo com que esses símbolos não apareçam é:

Provas

Provas

Caderno Container